Agent Safehouse : isolation kernel-level pour agents locaux sur macOS

Agent Safehouse est une couche de sandboxing native pour macOS qui utilise les politiques Seatbelt du noyau pour imposer un modèle de sécurité "deny-first" aux agents IA. Le projet a atteint la premiè

Le Pitch

Agent Safehouse est une couche de sandboxing native pour macOS qui utilise les politiques Seatbelt du noyau pour imposer un modèle de sécurité "deny-first" aux agents IA. Le projet a atteint la première place sur Hacker News en mars 2026, séduisant les développeurs par sa promesse de sécuriser l'exécution de code local sans l'overhead de Docker ou des VMs (source: HN #46893105).

Sous le capot

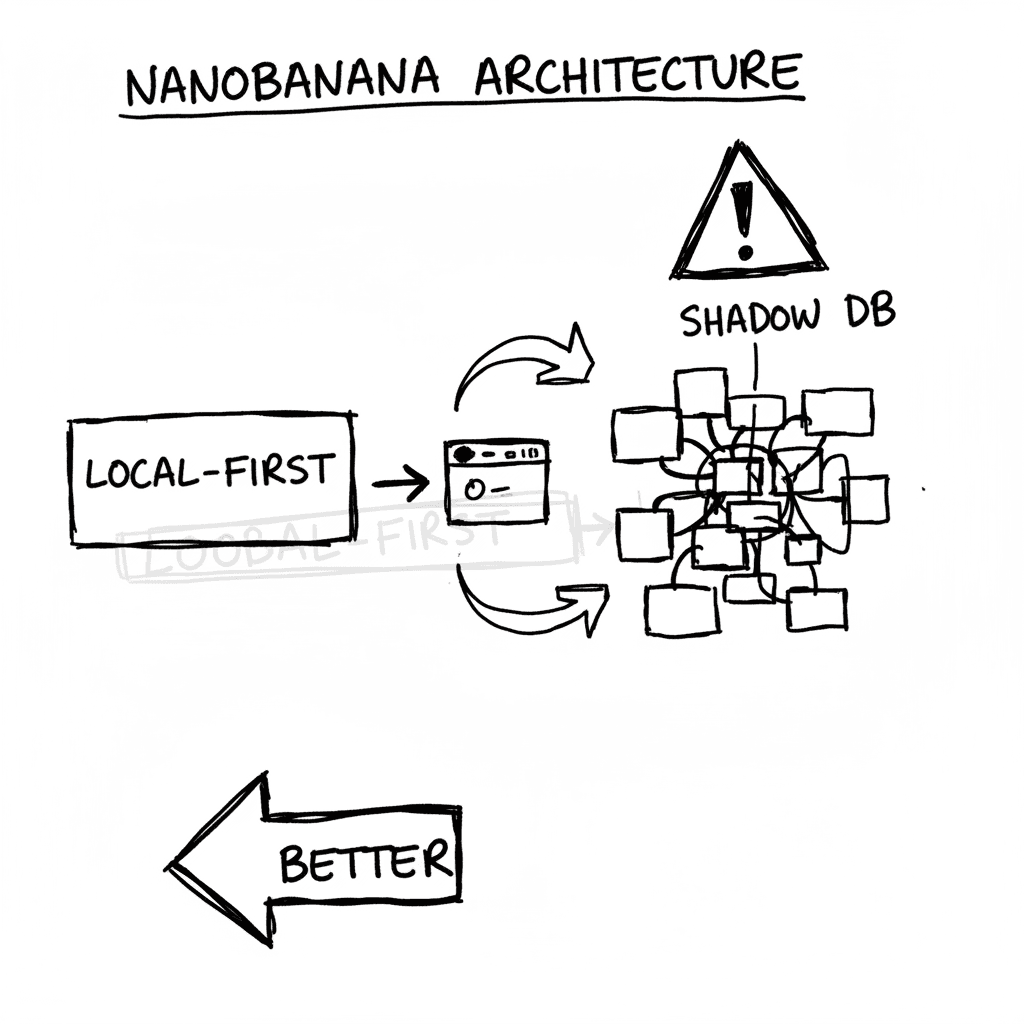

Le binaire s'appuie sur le framework Seatbelt (sandbox-exec) de macOS pour une application des restrictions au niveau du kernel (source: GitHub - eugene1g/agent-safehouse). Contrairement aux solutions de virtualisation classiques, il n'y a aucune perte de performance à l'exécution, ce qui est critique pour les workflows d'inférence locale sur les modèles actuels.

L'outil propose un "Policy Builder" web pour générer des fichiers de configuration .sb en Scheme, permettant de restreindre l'accès aux dotfiles et aux répertoires sensibles. C'est une réponse efficace aux dommages accidentels sur le système de fichiers, mais l'efficacité s'arrête là (source: Dossier UsedBy).

Le problème majeur reste le vol de credentials par injection de prompt. Les agents chargent généralement les secrets d'environnement en mémoire avant que le sandbox ne soit initialisé, rendant la protection inopérante contre l'exfiltration de clés API (source: Dossier UsedBy).

De plus, la surface d'attaque est plus large que sur une solution type Kata Containers. Comme l'agent partage le noyau de l'hôte, un exploit kernel permettrait une compromission totale de la machine (source: NVIDIA Tech Blog, Jan 2026). On note aussi l'absence de support explicite pour le Virtualization.framework d'Apple ou pour l'isolation native des serveurs MCP.

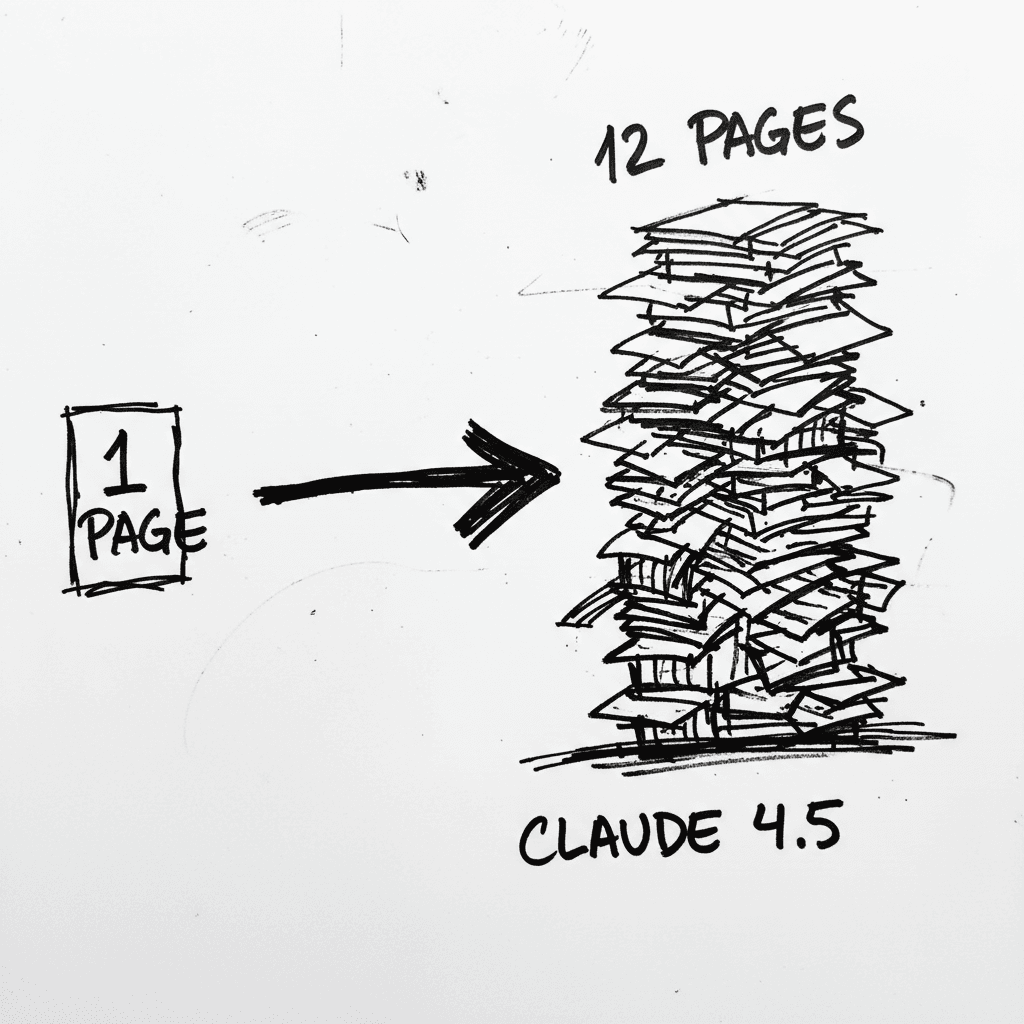

Enfin, la pertinence même de l'outil est questionnée par l'évolution rapide des LLM en ce début d'année 2026. Claude 4.5 Opus et le framework OpenClaw commencent déjà à intégrer leurs propres couches de sandboxing natives, ce qui pourrait rendre les wrappers tiers comme Agent Safehouse rapidement obsolètes (source: Dossier UsedBy).

L'avis de Ruben

C'est un excellent outil de "side-project" pour éviter qu'un agent mal codé ne supprime votre dossier Documents, mais ne comptez pas dessus pour la sécurité en production. L'incapacité à protéger les secrets en mémoire et la complexité de configuration des sorties réseau (egress) en font une passoire face à une injection de prompt bien ficelée. Gardez vos clés API dans un coffre-fort managé et attendez que l'isolation native de Claude 4.5 se stabilise avant de confier vos accès shell à un agent.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

SQLite 3.53.1 : Standard de persévérance et architecture Edge

SQLite est devenu en 2026 le format de stockage universel recommandé par la Library of Congress pour la conservation de données à long terme (source: loc.gov). Loin d'être un simple utilitaire, il s'e

Anthropic Claude 4.5 Opus : l'élongation documentaire comme indicateur de productivité

Le déploiement de Claude 4.5 Opus en entreprise a validé sa capacité à générer des artifacts professionnels sophistiqués (Dossier UsedBy). Les intégrations majeures chez Quora et Notion confirment que

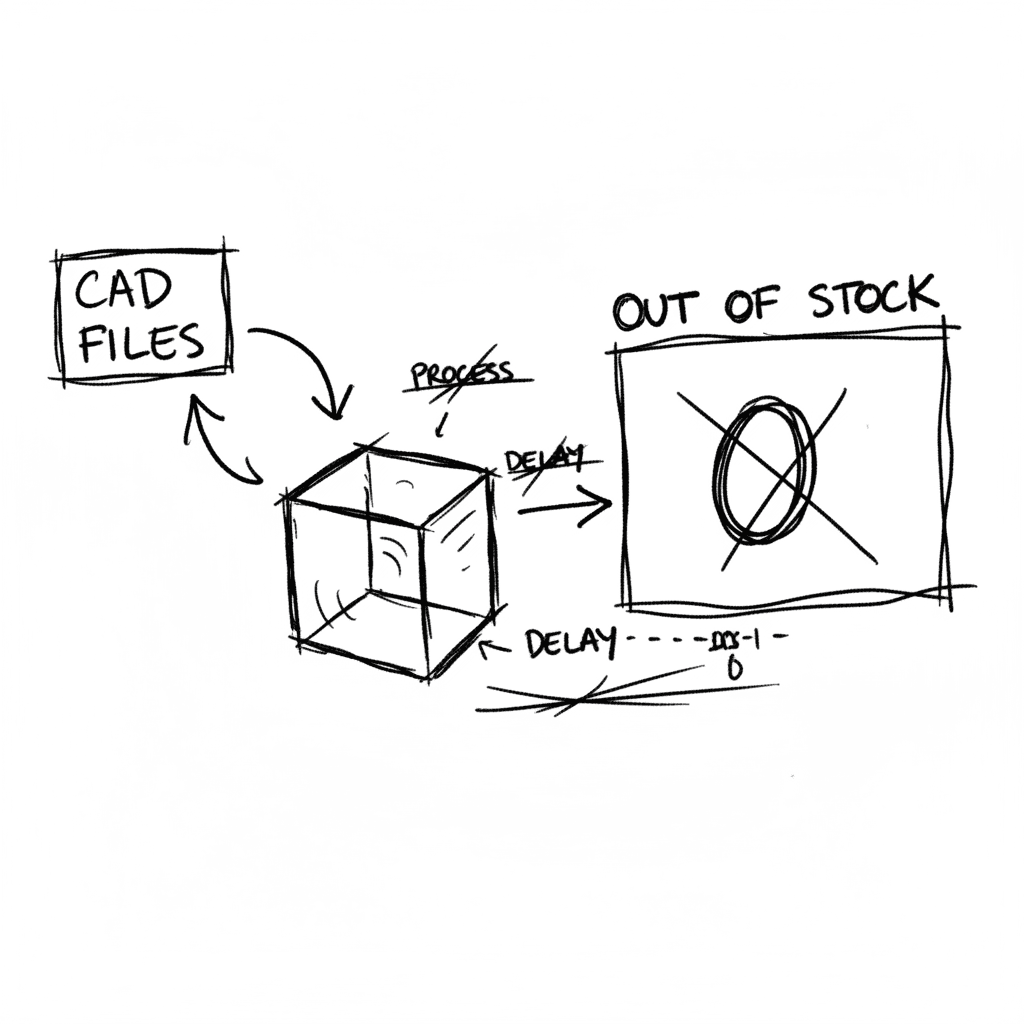

Valve Steam Controller 2026 : Ouverture des fichiers CAO et rupture de stock immédiate

Valve a libéré les fichiers CAO (STP, STL) de la coque externe du nouveau Steam Controller et de son "Puck" magnétique sous licence Creative Commons BY-NC-SA 4.0 (Source: Valve Official Announcement).

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.