Analyse du bypass de dongle legacy par Dmitry Brant

Dmitry Brant, Lead Software Engineer chez Wikimedia, vient de publier une démonstration technique du contournement d'un dongle de protection matérielle vieux de 40 ans (Source: dmitrybrant.com). L'int

Le Pitch

Dmitry Brant, Lead Software Engineer chez Wikimedia, vient de publier une démonstration technique du contournement d'un dongle de protection matérielle vieux de 40 ans (Source: dmitrybrant.com). L'intérêt massif sur Hacker News ne vient pas d'une quelconque menace sur le software moderne, mais de la mise à nu de mécanismes de sécurité qui ont paralysé l'industrie pendant des décennies.

Sous le capot

La méthode repose sur l'utilisation d'un analyseur logique pour tracer les signaux entre le port parallèle et le logiciel, suivie d'un binary patching chirurgical. Une fois la routine de vérification identifiée en assembleur, la protection s'effondre par le remplacement d'une simple instruction conditionnelle (JE/JNE) par un saut inconditionnel (JMP) (Source: HN).

Le dossier technique révèle des failles structurelles propres au matériel de l'époque :

- Les dongles en daisy-chain sur les ports parallèles provoquaient des conflits critiques avec les imprimantes (Source: HN).

- La sécurité est inexistante une fois le point d'entrée localisé, contrairement aux standards actuels.

- Le risque d'obsolescence est total : la perte ou la panne du dongle physique rend le logiciel inutilisable, les pièces de rechange n'étant plus produites depuis des lustres (Source: Dossier UsedBy).

En février 2026, cette approche est purement académique. Le matériel moderne utilise désormais le chiffrement on-chip et les standards de cryptographie post-quantique (PQC) finalisés fin 2025 par le NIST via la norme SP 800-232 (Source: nist.gov). On ne sait pas encore quel modèle exact d'analyseur logique Brant a utilisé pour ses traces de 2026, ni la marque précise du dongle testé (Source: Dossier UsedBy).

L'avis de Ruben

C’est de l’archéologie numérique, rien de plus. Si votre infrastructure de production en 2026 dépend encore de hardware legacy nécessitant ce genre de bypass pour survivre, vous ne faites pas de l'ingénierie, vous gérez un service de soins palliatifs pour code mort. Ces dongles étaient une aberration ergonomique à l'époque et sont aujourd'hui des nids à bugs de timing (Source: HN). C’est une lecture passionnante pour comprendre la gestion de la latence et l'IO bas niveau, mais pour vos déploiements actuels, restez sur des validations cloud ou du matériel PQC-compliant. C’est brillant techniquement, mais c'est un autopsie, pas un manuel de combat.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

SQLite 3.53.1 : Standard de persévérance et architecture Edge

SQLite est devenu en 2026 le format de stockage universel recommandé par la Library of Congress pour la conservation de données à long terme (source: loc.gov). Loin d'être un simple utilitaire, il s'e

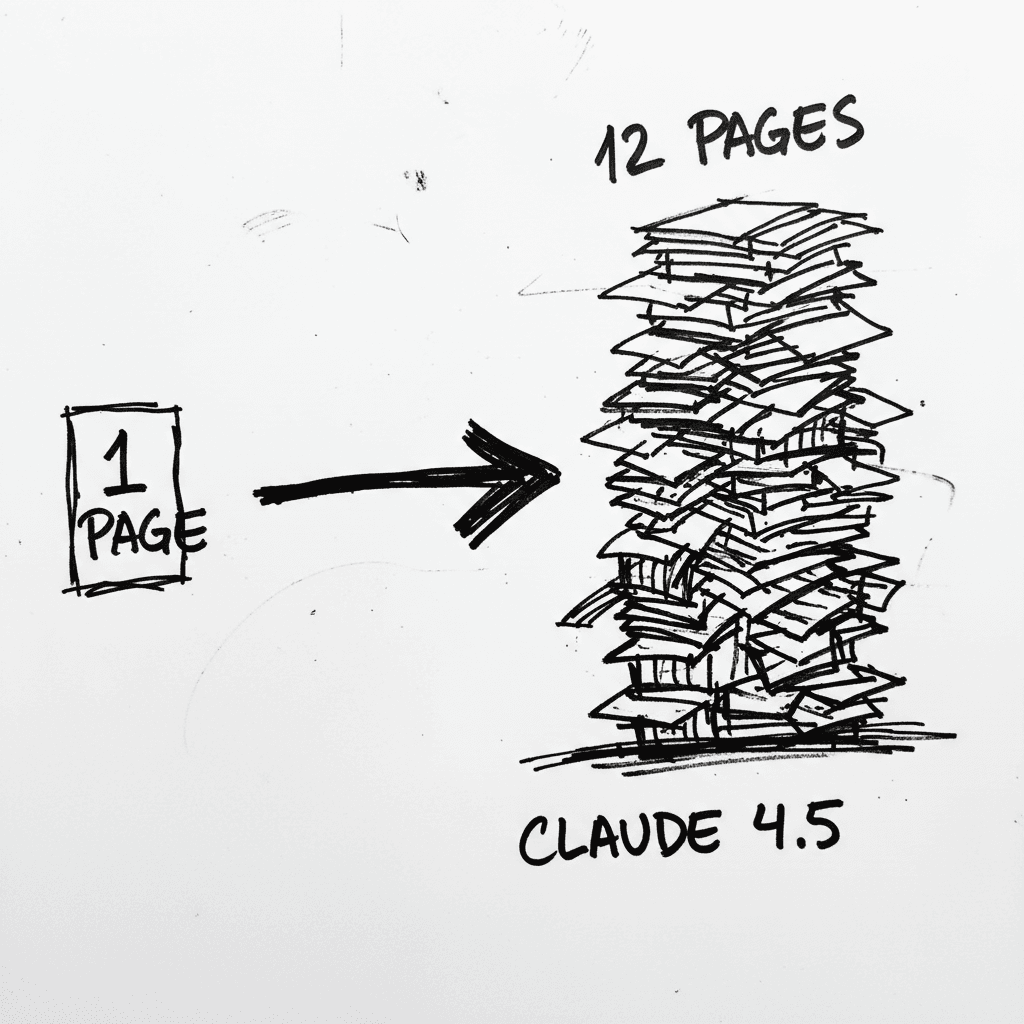

Anthropic Claude 4.5 Opus : l'élongation documentaire comme indicateur de productivité

Le déploiement de Claude 4.5 Opus en entreprise a validé sa capacité à générer des artifacts professionnels sophistiqués (Dossier UsedBy). Les intégrations majeures chez Quora et Notion confirment que

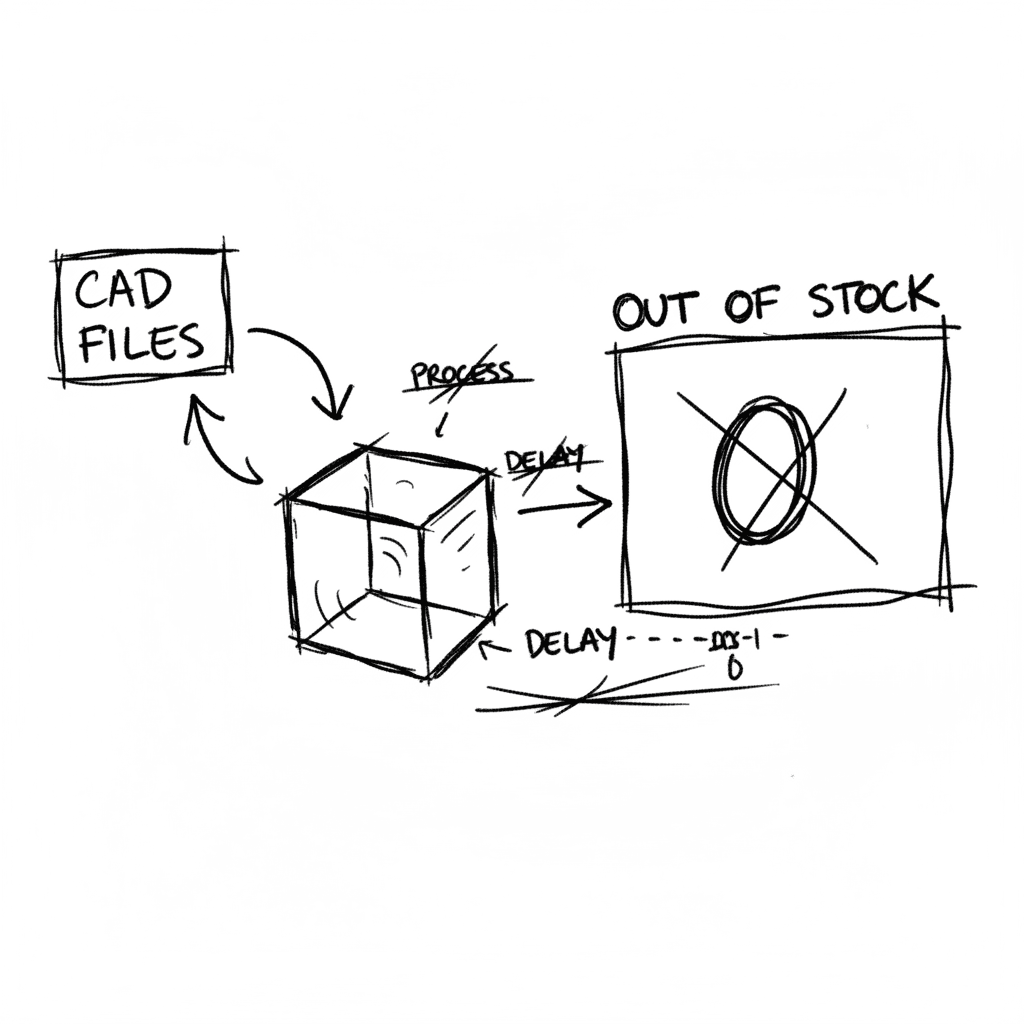

Valve Steam Controller 2026 : Ouverture des fichiers CAO et rupture de stock immédiate

Valve a libéré les fichiers CAO (STP, STL) de la coque externe du nouveau Steam Controller et de son "Puck" magnétique sous licence Creative Commons BY-NC-SA 4.0 (Source: Valve Official Announcement).

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.