CVE-2026-31431 y la propuesta de moratorio de instalación de Xe Iaso

La vulnerabilidad Copy Fail ha invalidado el modelo de confianza en la cadena de suministro de software de Linux en mayo de 2026. Xe Iaso propone un moratorio inmediato en la instalación de cualquier

El Pitch

La vulnerabilidad Copy Fail ha invalidado el modelo de confianza en la cadena de suministro de software de Linux en mayo de 2026. Xe Iaso propone un moratorio inmediato en la instalación de cualquier paquete nuevo debido a una escalada de privilegios a root totalmente determinista (fuente: xeiaso.net). Esta medida responde a la convergencia crítica de Copy Fail, Dirty Frag y Copy Fail 2.

Bajo el capó

Copy Fail (CVE-2026-31431) es un fallo de lógica en el módulo algif_aead del kernel de Linux que permite ganar privilegios de root desde un acceso local no privilegiado. No es una condición de carrera, por lo que el exploit es 100% fiable en distribuciones mayores como Ubuntu, RHEL y Amazon Linux (fuente: Microsoft Security Blog).

Lo que funciona:

- Permite escribir 4 bytes controlados en la caché de página de cualquier archivo que se pueda leer (fuente: Axonius).

- Modifica procesos como sudo o su directamente en memoria, sin alterar los bits en el disco físico (fuente: Axonius).

- Facilita el escape de contenedores hacia el host, ya que la caché de página es compartida entre los nodos del sistema (fuente: Berkeley ISO).

- El exploit completo es minúsculo, requiriendo solo 732 bytes de código Python para comprometer la máquina (fuente: HN).

Lo que falla:

- Los sistemas de File Integrity Monitoring (FIM) son incapaces de detectar el ataque porque monitorizan el almacenamiento físico y no la representación en memoria (fuente: ExtraHop).

- Los parches para sistemas legacy son lentos de aplicar, afectando a kernels distribuidos desde 2017 hasta inicios de 2026 (fuente: Dossier UsedBy).

Lo que aún no sabemos:

- Aún no sabemos los detalles técnicos completos sobre "Dirty Frag", la vulnerabilidad que Xe Iaso cita como amenaza subsiguiente (fuente: Dossier UsedBy).

- Se desconoce el número total de sistemas empresariales críticos que permanecen expuestos sin posibilidad de parcheo inmediato (fuente: Dossier UsedBy).

La opinión de Ruben

La situación es crítica y el moratorio de Xe Iaso es la única postura técnica responsable esta semana. Si un desarrollador instala hoy un paquete NPM o una gema de Ruby aparentemente inofensiva que contenga el payload de Copy Fail, tu infraestructura está perdida en milisegundos. No confíes en tu aislamiento de contenedores ni en tus agentes de seguridad actuales; el fallo está en una capa inferior a ellos. Mi veredicto es congelar cualquier cambio en el stack y priorizar el despliegue de parches del kernel antes de volver a ejecutar un solo install.

Código limpio siempre,

Ruben.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

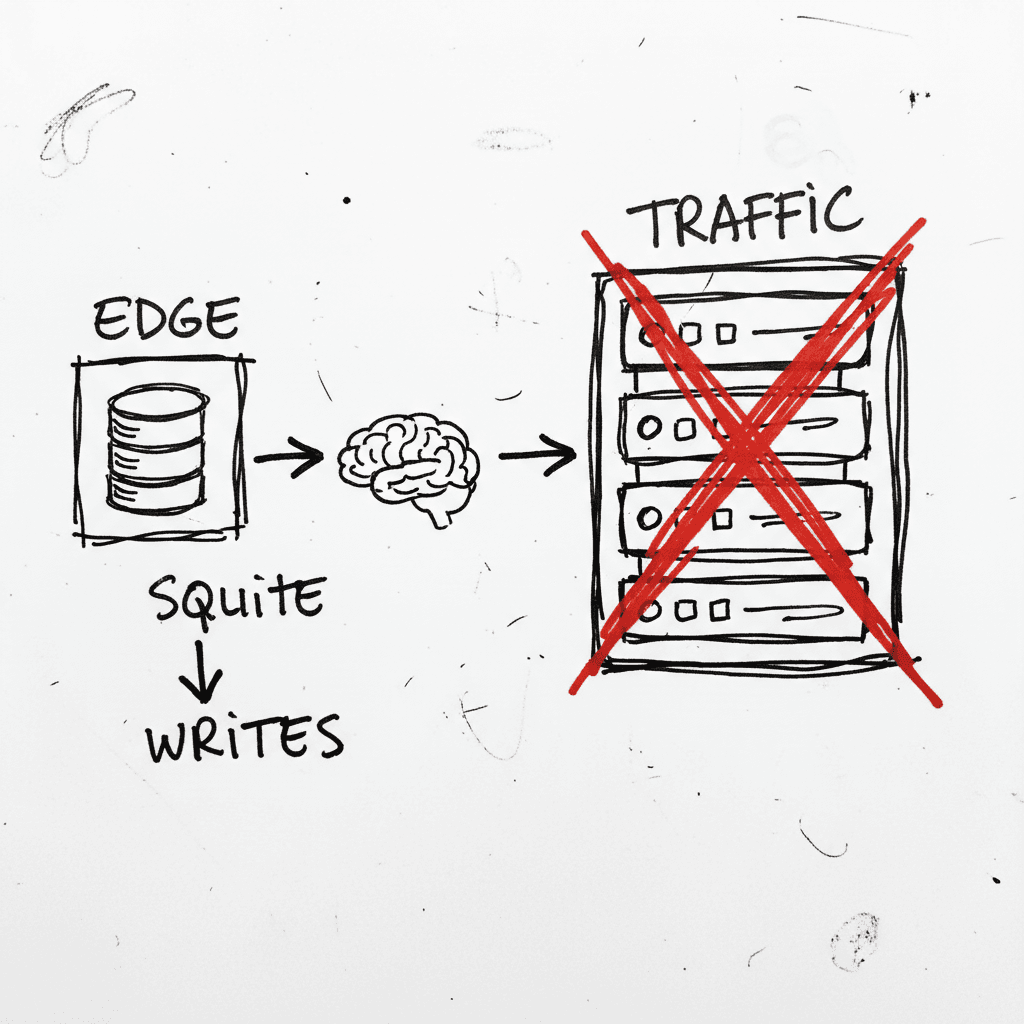

Cloudflare y la reestructuración por eficiencia en agentes de IA

Cloudflare ha ejecutado un pivot hacia un modelo operativo "agentic AI-first" tras registrar un aumento del 600% en la eficiencia de sus agentes internos. La compañía busca automatizar la gestión de s

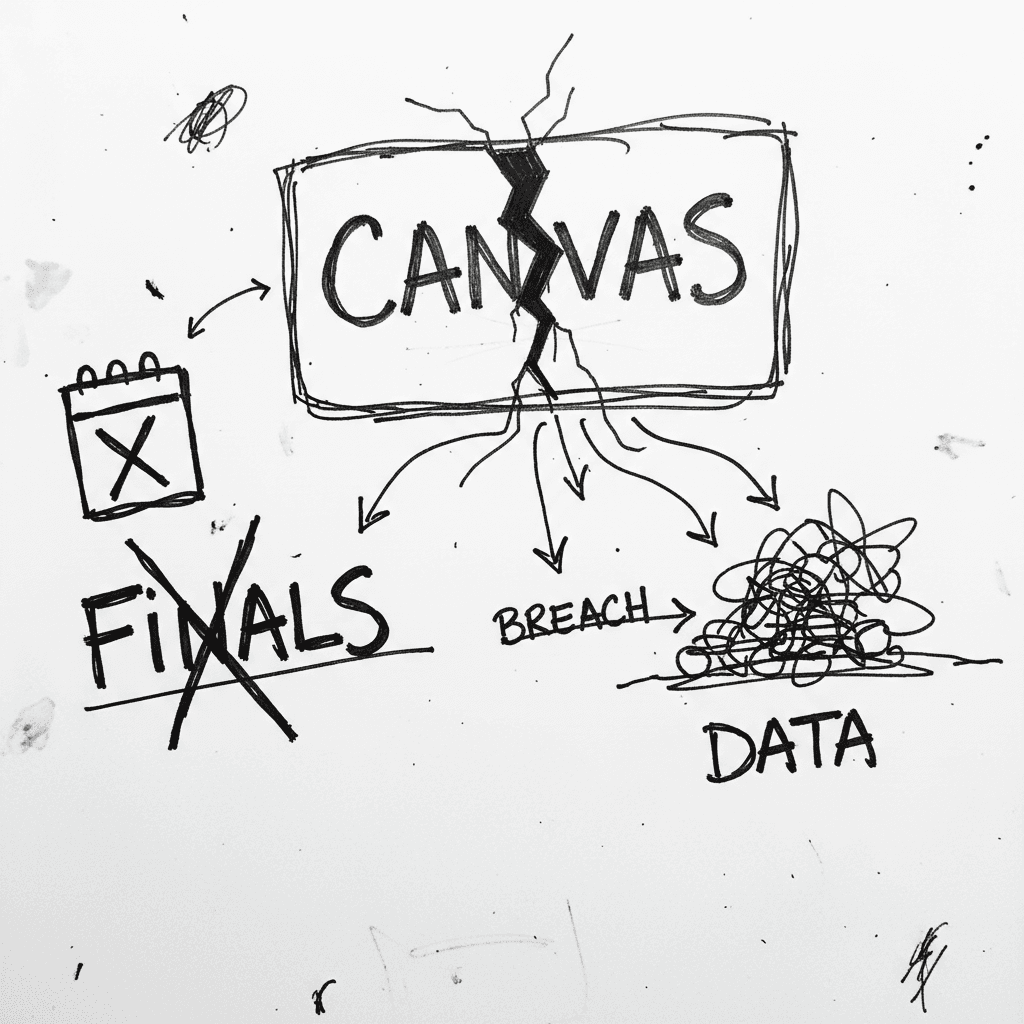

Canvas sufre brecha masiva de 3.65 TB y caída global de servicios

Canvas es el sistema de gestión de aprendizaje (LMS) de Instructure que centraliza la educación de 30 millones de usuarios bajo un modelo SaaS multi-tenant. En Hacker News, el debate se centra en la f

SQLite: El estándar de la Library of Congress para la persistencia en el edge

SQLite ha dejado de ser considerado una base de datos "de juguete" para convertirse en el estándar de facto en despliegues local-first y arquitecturas edge en 2026. Su reconocimiento por parte de la L

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.