Vouch : le filtrage par graphe de confiance contre le spam de PR par GPT-5

Mitchell Hashimoto vient de publier Vouch, un système de vérification basé sur la confiance transitive pour contrer l'explosion du bruit généré par les agents IA sur GitHub (source: GitHub mitchellh).

Le Pitch

Mitchell Hashimoto vient de publier Vouch, un système de vérification basé sur la confiance transitive pour contrer l'explosion du bruit généré par les agents IA sur GitHub (source: GitHub mitchellh). L'outil vise à restaurer la barrière à l'entrée que le déploiement massif de GPT-5 a fait sauter en automatisant la création de Pull Requests à faible valeur ajoutée (source: HN Thread Discussion).

Sous le capot

Vouch repose sur un modèle de réputation partagée : une validation obtenue sur un projet spécifique peut accorder une confiance automatisée sur un autre dépôt du réseau (source: HN Comment). C'est une réponse directe au problème de la "frictionless communication" où les agents LLM saturent le temps de triage des mainteneurs avec du "toil" technique sans réelle expertise (source: HN Thread Discussion).

La sécurité du modèle soulève des critiques majeures, notamment le risque de "supply-chain attacks" via le "farming" de réputation (source: HN Security Analysis). Un compte validé pourrait être compromis ou patiemment construit avant d'injecter du code malveillant. Le système risque également de créer une bulle d'exclusion pour les experts issus du secteur privé ou les nouveaux contributeurs (source: HN Comment).

On ne sait pas encore comment Vouch gère les limites d'API de GitHub ou si une intégration native est prévue (Dossier de Vérité). Les détails techniques sur le stockage et la possible décentralisation du graphe de confiance ne sont pas publics (Dossier de Vérité). Il n'existe aucun benchmark officiel comparant le taux de rejet des PR via Vouch par rapport à un triage manuel classique (Dossier de Vérité).

Le risque de "reputation weaponization" est réel : la capacité de dénoncer ou de valider un profil sans "skin-in-the-game" pourrait faciliter l'ingénierie sociale ou le harcèlement ciblé (source: HN Comment). Mitchell Hashimoto apporte une crédibilité forte au projet, mais l'outil reste au stade expérimental (Dossier de Vérité).

L'avis de Ruben

Vouch est un mal nécessaire, mais l'implémentation actuelle est risquée. On ne peut plus ignorer que GPT-5 a transformé GitHub en une décharge de code médiocre, mais déléguer la sécurité d'une supply-chain à un "trust-loop" social est un pari que je ne prendrais pas en entreprise. C'est un outil à tester sur des projets side-project ou communautaires pour réduire la fatigue du triage, mais le risque de compromission de compte "vouched" est trop élevé pour de la production critique. On repassera quand le stockage du graphe sera documenté et audité.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

SQLite 3.53.1 : Standard de persévérance et architecture Edge

SQLite est devenu en 2026 le format de stockage universel recommandé par la Library of Congress pour la conservation de données à long terme (source: loc.gov). Loin d'être un simple utilitaire, il s'e

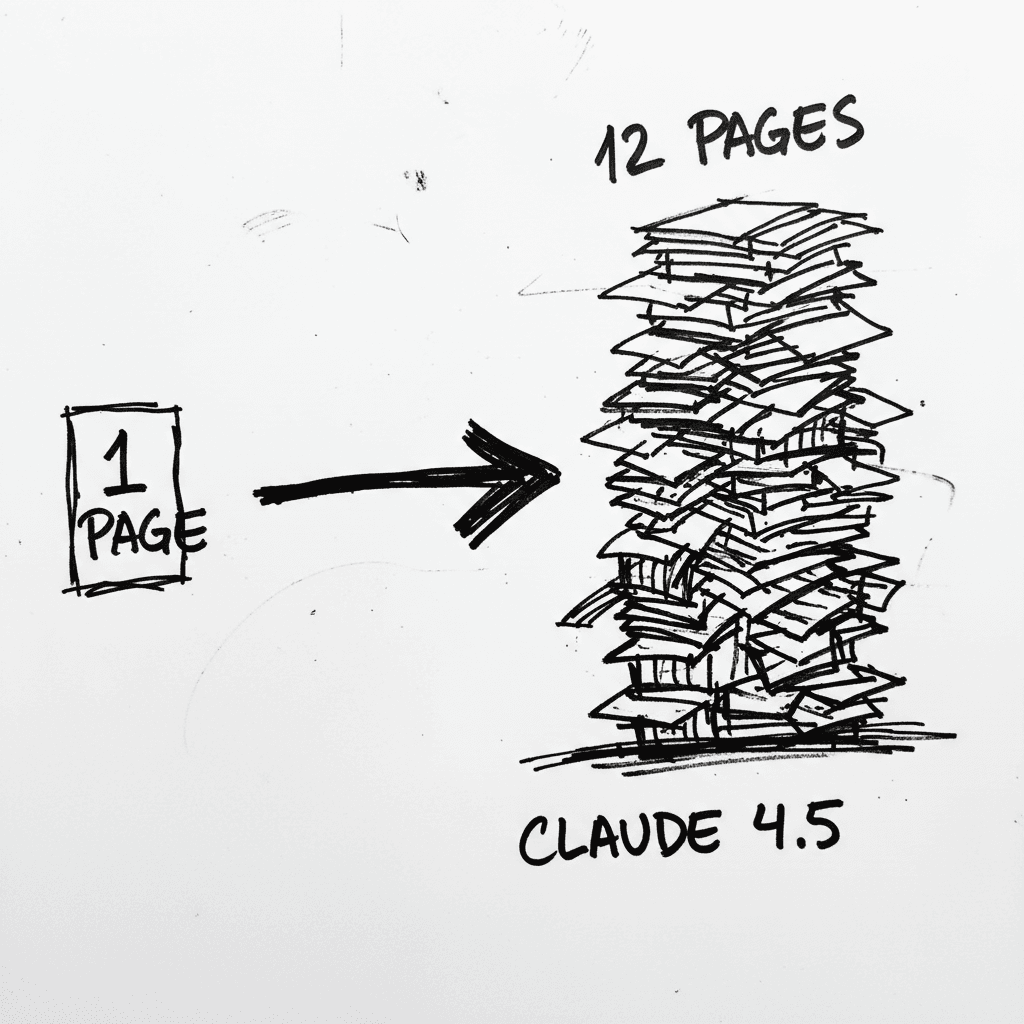

Anthropic Claude 4.5 Opus : l'élongation documentaire comme indicateur de productivité

Le déploiement de Claude 4.5 Opus en entreprise a validé sa capacité à générer des artifacts professionnels sophistiqués (Dossier UsedBy). Les intégrations majeures chez Quora et Notion confirment que

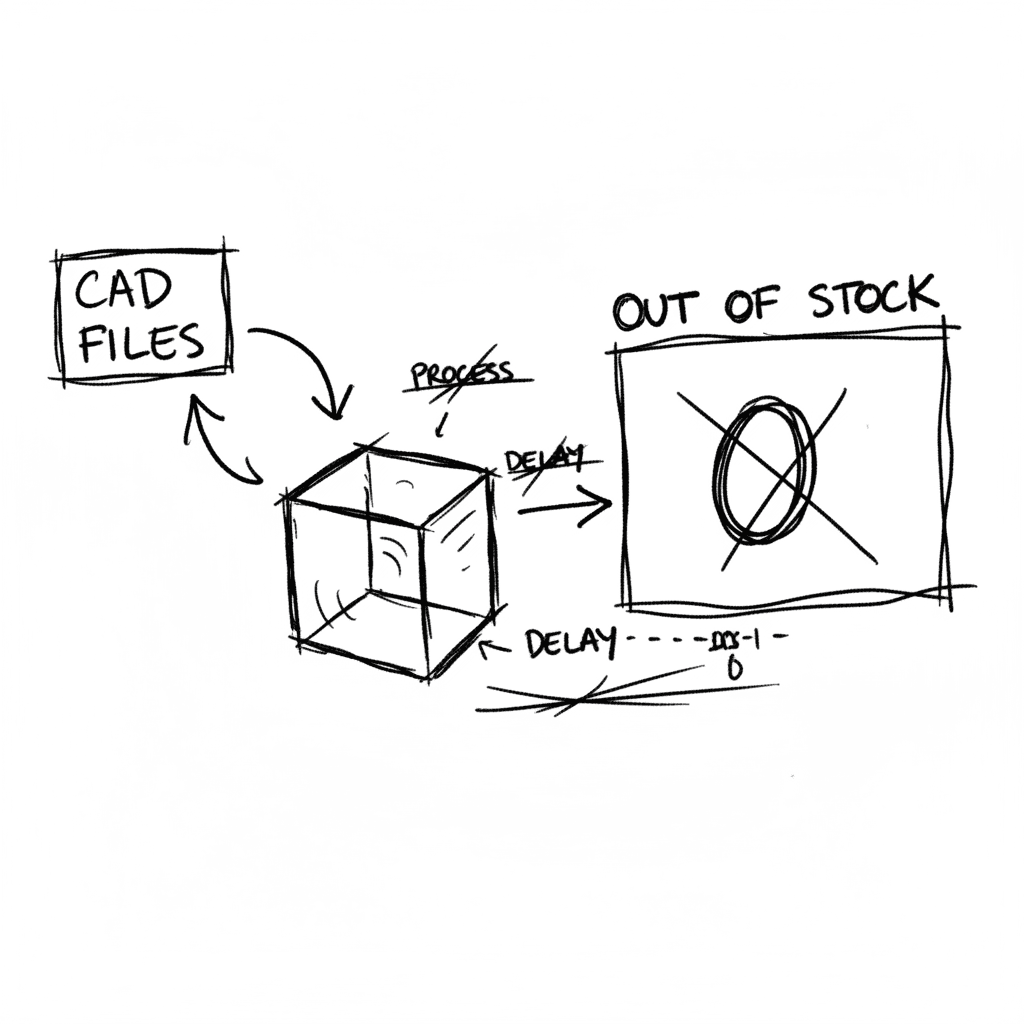

Valve Steam Controller 2026 : Ouverture des fichiers CAO et rupture de stock immédiate

Valve a libéré les fichiers CAO (STP, STL) de la coque externe du nouveau Steam Controller et de son "Puck" magnétique sous licence Creative Commons BY-NC-SA 4.0 (Source: Valve Official Announcement).

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.