Claude Code y el comando /schedule en Cloud Lobster

Sin embargo, el entorno "on the web" es un sandbox basado en bash con restricciones severas de red. Usuarios expertos reportan que el firewall de Anthropic rompe gestores de dependencias específicos c

El Pitch

Anthropic ha habilitado el comando /schedule en Claude Code para ejecutar agentes autónomos de forma persistente en su infraestructura propietaria llamada "Cloud Lobster" (Anthropic Docs). Esta funcionalidad permite que los flujos de trabajo continúen procesándose incluso después de cerrar la terminal o desconectarse del servidor. La comunidad en Hacker News ha recibido la noticia con interés técnico, especialmente por la promesa de delegar tareas pesadas de CI/CD directamente al modelo Claude 4.5 Opus sin supervisión constante.

Bajo el capó

La ejecución técnica requiere la versión 2.1.81 de Claude Code o superior y una suscripción Pro o Max activa (Anthropic Docs, marzo 2026). El sistema está optimizado para Claude 4.5 Opus, que tras la bajada de precios de febrero de 2026 se sitúa en 5$/25$ por millón de tokens (llm-stats.com). Empresas como Notion, DuckDuckGo y Quora ya han integrado estos ecosistemas de agentes en sus flujos internos según nuestros registros (Dossier UsedBy). Ver ficha de Claude.

Sin embargo, el entorno "on the web" es un sandbox basado en bash con restricciones severas de red. Usuarios expertos reportan que el firewall de Anthropic rompe gestores de dependencias específicos como Hex o rebar3 para Elixir, incluso cuando se selecciona el modo de acceso total (HN Comment). Esto limita la utilidad de la herramienta para stacks que no sean puramente JS/Python en este momento.

Otro punto crítico es la gestión de cuotas de Anthropic. Se han detectado recortes silenciosos en los planes "Claude Code Max", pasando de un límite de 20x a un 8x efectivo sin previo aviso en el dashboard oficial (@trq212 en X). Además, la compañía ha iniciado acciones legales contra wrappers de terceros como OpenCode para centralizar todo el tráfico en su cliente oficial (HN thread). Aún no sabemos el alcance exacto de la lista blanca del firewall ni existe un dashboard transparente para trackear el consumo del plan Max en tiempo real.

La opinión de Diego

No lo metas en tu pipeline principal todavía. Aunque la capacidad de ejecución persistente es un avance lógico, el estado actual de Cloud Lobster es demasiado restrictivo para proyectos con dependencias complejas fuera del estándar. Es una herramienta ideal para side-projects o tareas de limpieza de código en repositorios pequeños donde no te importe que el agente muera por un problema de firewall aleatorio. Para entornos empresariales críticos, la falta de transparencia en los límites de uso y la inestabilidad de la red en el sandbox son banderas rojas. Úsalo para automatizar el "boilerplate" los fines de semana, pero mantén tus cron scripts tradicionales para el despliegue en producción.

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

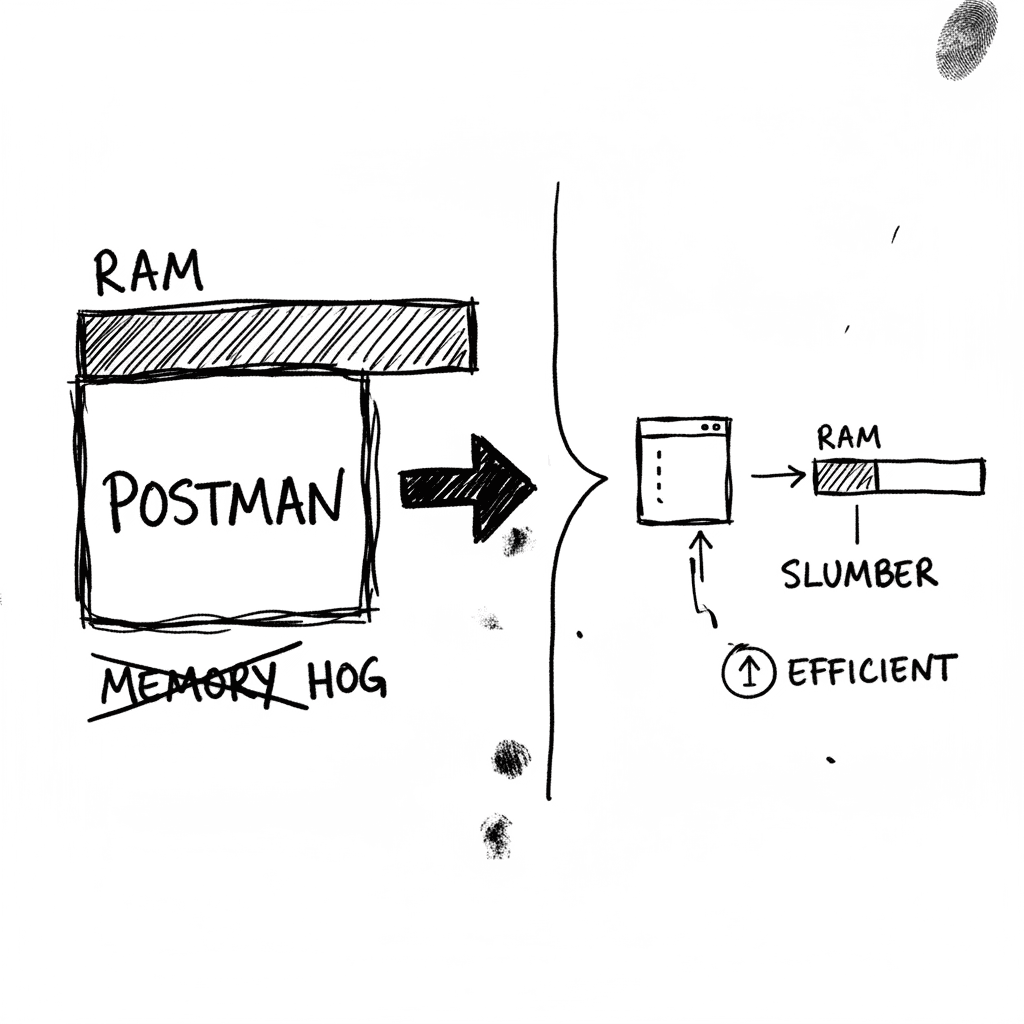

Slumber: gestión de APIs local-first vía terminal

Slumber es un cliente HTTP basado en terminal (TUI) escrito en Rust que utiliza archivos YAML para definir colecciones de peticiones sin depender de nubes externas (GitHub: lucaspickering/slumber). Es

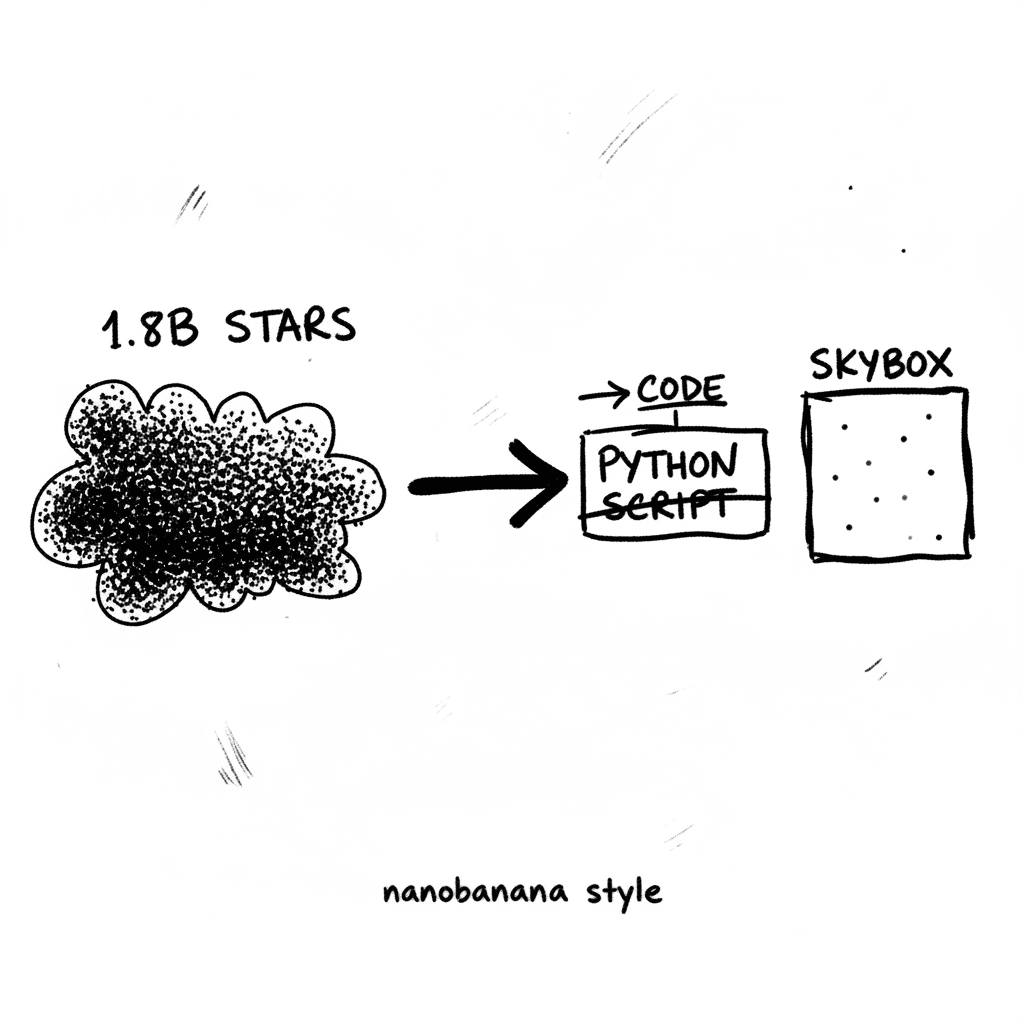

Carta estelar Gaia Mary y el dataset DR3 de la ESA

Gaia Mary es una herramienta de navegación estelar en 3D que recrea la computadora de la nave de "Project Hail Mary" utilizando el dataset real GAIA DR3 de la ESA. Val Hovey ha mapeado más de 1.800 mi

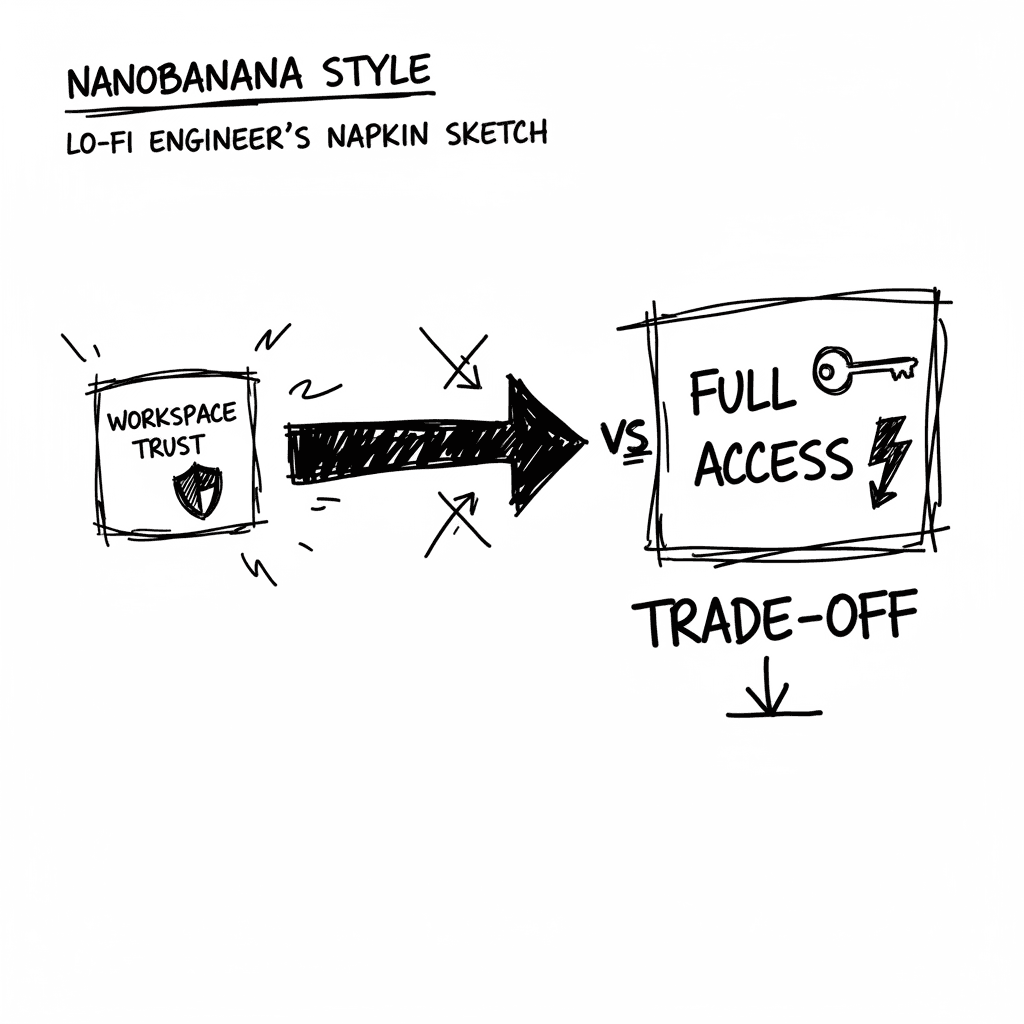

El modelo de seguridad de VS Code falla ante ataques de cadena de suministro

Visual Studio Code utiliza un sistema de "Workspace Trust" y firmas de editores que no impiden que una extensión maliciosa ejecute comandos con privilegios totales de usuario. A pesar de ser el estánd

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.