Vulnerabilidad crítica RCE en Windows Notepad tras la integración de Markdown

Microsoft ha transformado el Bloc de notas en un editor con soporte nativo para Markdown y funciones de IA generativa como Write y Summarize. Lo que parecía una actualización necesaria para competir c

El Pitch

Microsoft ha transformado el Bloc de notas en un editor con soporte nativo para Markdown y funciones de IA generativa como Write y Summarize. Lo que parecía una actualización necesaria para competir con editores ligeros ha terminado comprometiendo la seguridad del sistema operativo (fuente: MSRC).

Bajo el capó

La nueva versión de la Microsoft Store introdujo la vulnerabilidad CVE-2026-20841, un fallo de ejecución remota de código (RCE) con una puntuación CVSS de 8.8. El problema reside en cómo el motor de renderizado de Markdown procesa los enlaces maliciosos que ejecutan protocolos no verificados (fuente: Talos Intelligence).

Este fallo de inyección de comandos (CWE-77) permite que un atacante ejecute código arbitrario con los privilegios del usuario actual. Solo basta con que la víctima haga clic en un enlace dentro de un archivo .md abierto con la aplicación (fuente: CybersecurityNews).

Es importante notar que solo la versión moderna de la Store está afectada; el ejecutable win32 clásico permanece seguro por su simplicidad (fuente: HN). La actualización del 10 de febrero de 2026 corrige este agujero en la build 11.2510 y superiores (fuente: MSRC).

Además de los parches de seguridad, la versión 11.2512.10.0 lanzada en enero integró streaming de IA en la nube. Esta función requiere autenticación obligatoria con cuenta de Microsoft, lo que añade una capa de telemetría constante al editor (fuente: Cyber Press).

Aún no conocemos los detalles sobre qué librerías de terceros se utilizaron para el parser de Markdown. Tampoco se ha publicado un Proof-of-Concept (PoC) completo, aunque los investigadores Delta Obscura y "chen" ya han validado el vector de ataque (fuente: Dossier UsedBy).

La opinión de Diego

El "feature bloat" acaba de cobrarse su primera víctima en una herramienta que debió quedarse simple. Meter un motor de renderizado complejo y hooks de IA en un editor de texto plano es una negligencia técnica que expande la superficie de ataque sin necesidad. Si necesitas Markdown, usa VS Code o Obsidian; si necesitas notas rápidas, vuelve al Notepad win32 clásico. No actualices la versión de la Store en entornos de producción hasta que la comunidad valide que el parche no ha roto otros manejadores de protocolos.

Código limpio siempre,

Diego.

Diego Navarro - Early Adopter Tech Analyst at UsedBy.ai

Artículos relacionados

CVE-2026-31431 y la propuesta de moratorio de instalación de Xe Iaso

La vulnerabilidad Copy Fail ha invalidado el modelo de confianza en la cadena de suministro de software de Linux en mayo de 2026. Xe Iaso propone un moratorio inmediato en la instalación de cualquier

Cloudflare y la reestructuración por eficiencia en agentes de IA

Cloudflare ha ejecutado un pivot hacia un modelo operativo "agentic AI-first" tras registrar un aumento del 600% en la eficiencia de sus agentes internos. La compañía busca automatizar la gestión de s

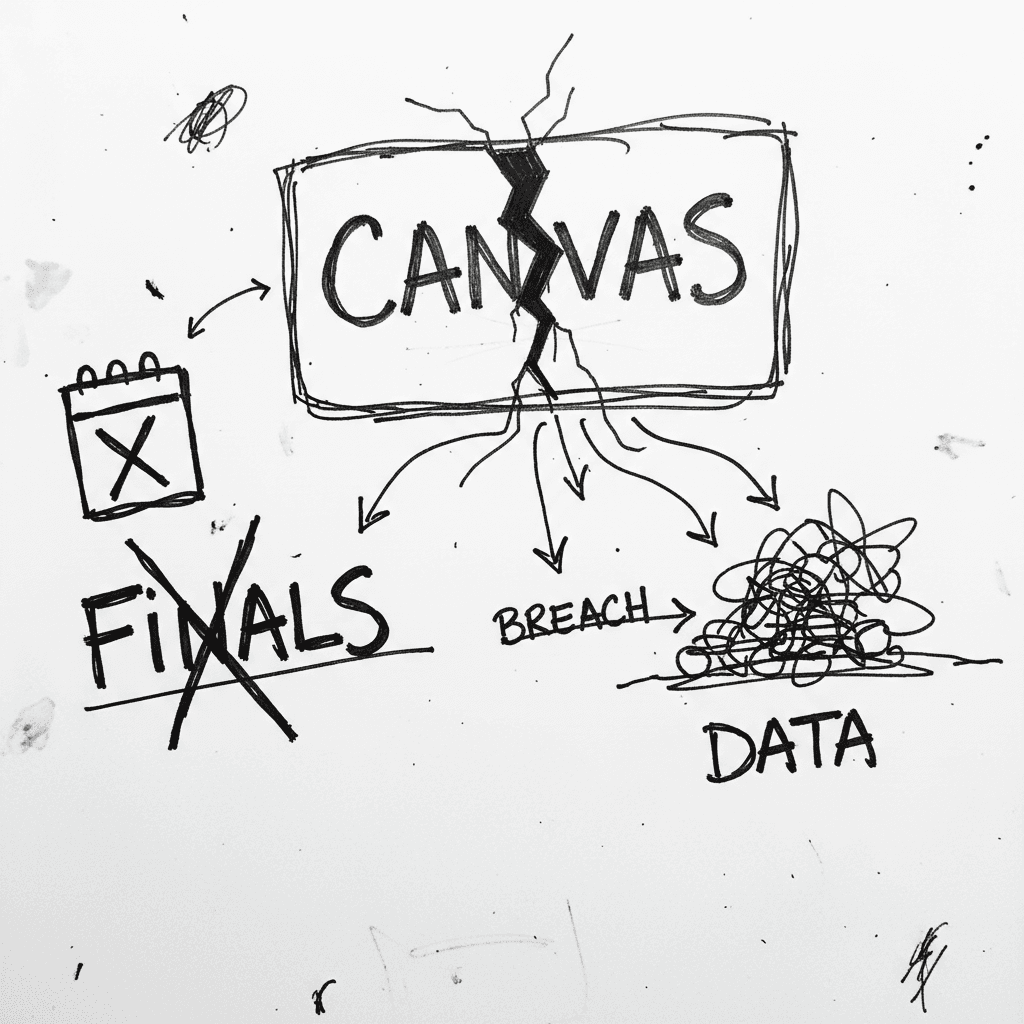

Canvas sufre brecha masiva de 3.65 TB y caída global de servicios

Canvas es el sistema de gestión de aprendizaje (LMS) de Instructure que centraliza la educación de 30 millones de usuarios bajo un modelo SaaS multi-tenant. En Hacker News, el debate se centra en la f

Mantente al día con las tendencias de adopción de IA

Recibe nuestros últimos informes y análisis en tu correo. Sin spam, solo datos.