Analyse de la rupture algorithmique quantique de Scott Aaronson

L'algorithme de Shor nécessite désormais 1 000 fois moins de ressources qu'en 2022 pour factoriser des entiers de grande taille. Scott Aaronson confirme que l'horizon théorique pour briser le chiffrem

Le Pitch

L'algorithme de Shor nécessite désormais 1 000 fois moins de ressources qu'en 2022 pour factoriser des entiers de grande taille. Scott Aaronson confirme que l'horizon théorique pour briser le chiffrement RSA s'est brutalement rapproché (source: scottaaronson.blog). Cette accélération algorithmique place la menace quantique sur une trajectoire de collision directe avec nos standards de sécurité actuels.

Sous le capot

L'efficacité algorithmique pour la factorisation a progressé de trois ordres de grandeur par rapport à la baseline de Microsoft de 2022 (source: Arxiv:2211.07629 update). Ce gain ne repose pas sur la puissance brute du hardware, mais sur une optimisation massive de la correction d'erreurs et de la logique de calcul. Les acteurs majeurs comme IBM avec Condor 2 et QuEra opèrent enfin la transition critique des qubits physiques vers les qubits logiques (source: Industry context 2026).

Le hardware reste cependant le principal goulot d'étranglement malgré ces avancées mathématiques majeures. Concevoir une stack logicielle pour des puces supraconductrices demeure un enfer technique, marqué par des erreurs de calibration chroniques (source: HN). La latence entre la théorie d'Aaronson et une exécution stable sur silicium est réelle, mais le fossé se réduit chaque mois.

Le risque de sécurité devient tangible pour certaines architectures spécifiques, notamment le pay-to-script-hash (P2SH) de Bitcoin (source: HN). La communauté crypto pourrait être forcée d'accélérer sa transition vers des signatures post-quantiques plus tôt que prévu. On ignore toutefois encore le nombre exact de qubits physiques nécessaires pour implémenter cette version 1 000x plus efficace dans l'environnement hardware de 2026.

L'avis de Ruben

Arrêtez de considérer le "Quantum Day" comme un problème pour la prochaine décennie. Si vous gérez des données dont la durée de vie et la sensibilité dépassent les cinq ans, votre stack de chiffrement actuelle est déjà obsolète. Ce n'est pas une incitation à la panique, mais un signal clair pour auditer vos dépendances TLS et migrer vers des algorithmes post-quantiques dès maintenant. Le hardware finit toujours par rattraper la théorie, et Aaronson vient de donner un coup d'accélérateur violent à la montre.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

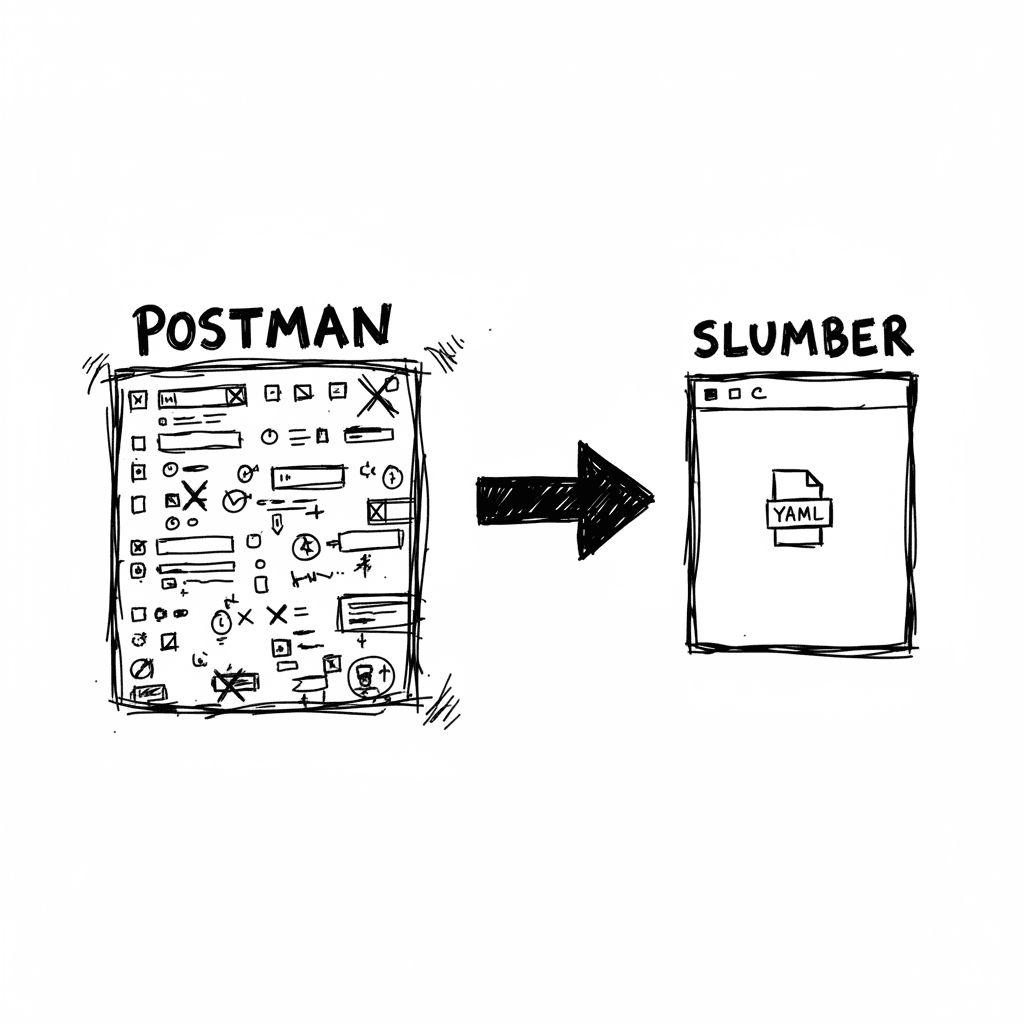

Slumber 5.3 : l'alternative TUI en Rust pour le debugging API

Slumber est un client HTTP basé sur le terminal qui privilégie la configuration au clic-bouton. Développé en Rust, il propose une approche "un-enshittified" face à des usines à gaz comme Postman en st

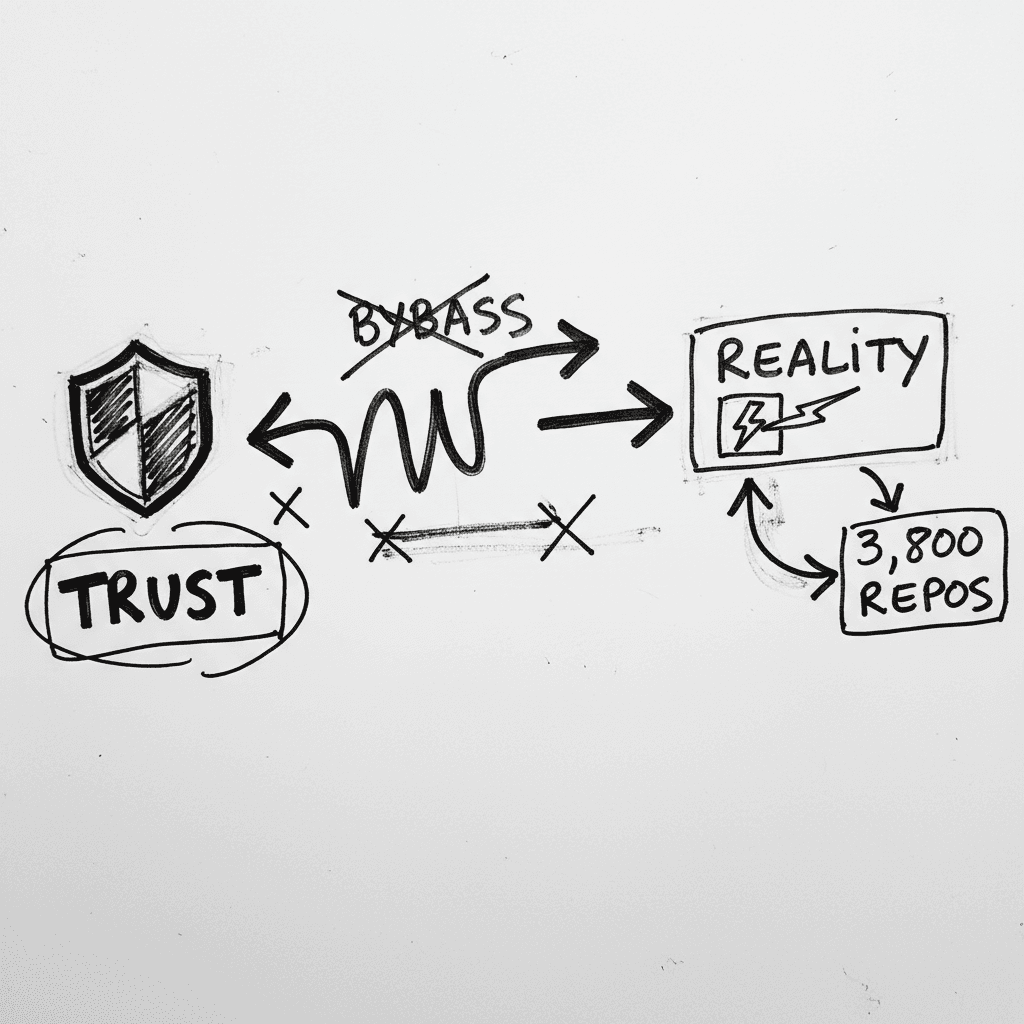

Violation de 3 800 dépôts GitHub via l'extension Nx Console

L'attaque subie par GitHub le 20 mai 2026 marque l'échec critique du modèle de sécurité de VS Code. Une mise à jour empoisonnée de l'extension Nx Console a permis à TeamPCP d'exfiltrer des milliers de

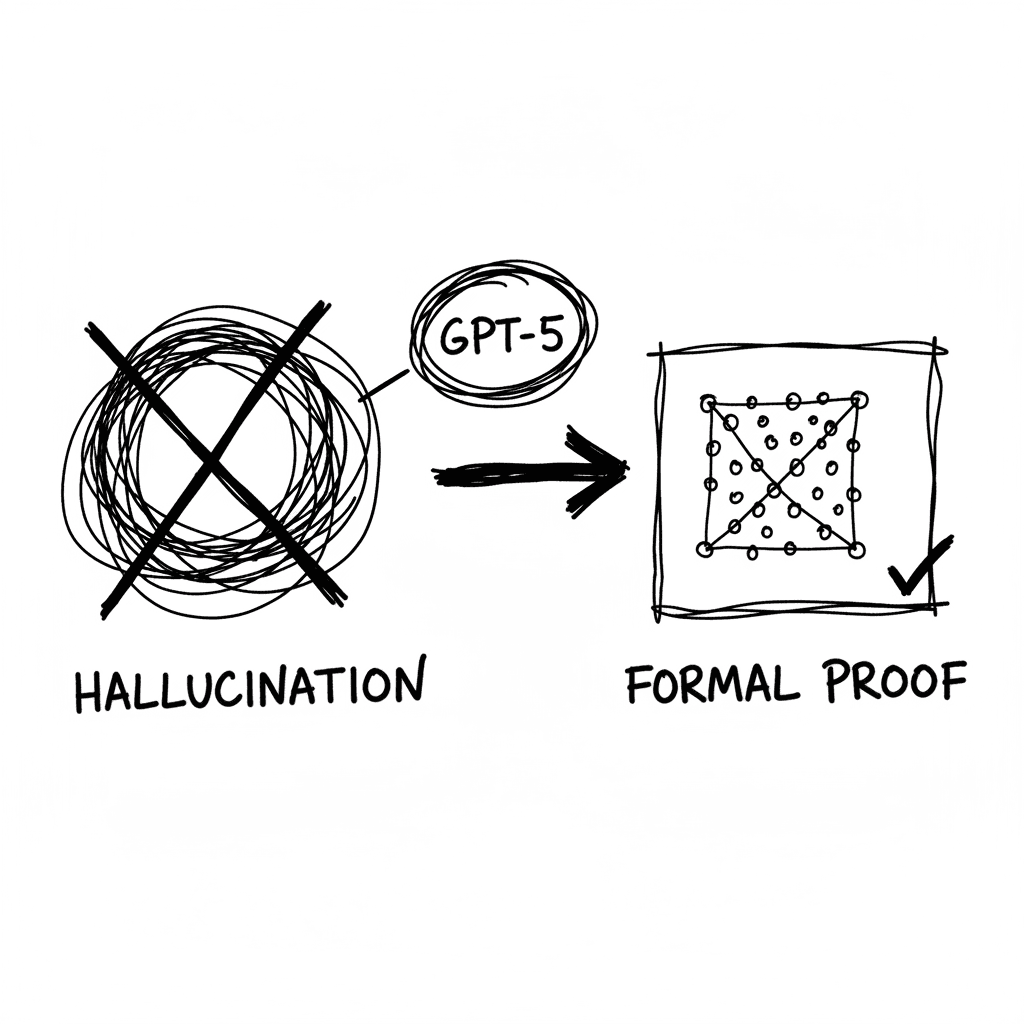

GPT-5 et la conjecture d'Erdős : validation formelle d'une découverte autonome

OpenAI vient de publier une preuve autonome réfutant la conjecture d'Erdős sur les distances unitaires planes, un problème ouvert depuis 80 ans. Contrairement aux hallucinations de recherche documenta

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.