Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

Le Pitch

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnérabilité "Copy Fail" du noyau Linux, exacerbée par des attaques supply chain générées par IA (source : xeiaso.net).

Sous le capot

La faille Copy Fail (CVE-2026-31431) est un défaut logique de score CVSS 7.8 situé dans le sous-système crypto algif_aead du kernel Linux (source : Microsoft Security Blog). Contrairement aux vulnérabilités mémoires classiques, elle est hautement déterministe et affecte presque toutes les distributions depuis 2017.

Un script Python de seulement 732 octets suffit pour obtenir un accès root sans exploiter de race condition ou d'offsets mémoire sur Ubuntu, RHEL et Amazon Linux (source : Xint.io). Le risque de Container Breakout est critique car l'exploit modifie le page cache partagé entre l'hôte et les conteneurs (source : TrendAI Business Portal).

L'attaque est quasiment invisible pour les outils d'intégrité standards. Elle altère les caches de pages en mémoire sans toucher aux binaires sur le disque, rendant la détection post-exploitation complexe (source : Palo Alto Networks). L'instabilité est renforcée par "Dirty Frag" (CVE-2026-43284), une seconde faille dans le sous-système IPsec (source : CloudLinux Advisory).

Les chercheurs notent que Copy Fail a été identifié en moins d'une heure via un audit assisté par IA. Cela prouve que les attaquants utilisent désormais des outils d'IA avancés pour industrialiser la découverte de failles logiques complexes à une vitesse que les équipes Blue Team ne peuvent plus suivre (source : Xint.io).

On ne sait pas encore quel est le volume exact des brèches sur les infrastructures multi-tenant directement imputables à Copy Fail par rapport aux simples tests de PoC. L'info n'est pas publique concernant la liste exhaustive des packages NPM ou PyPI qui auraient été "parkés" avec des payloads ciblant cette LPE spécifique.

L'avis de Ruben

Ce moratoire est la seule décision rationnelle pour un CTO en mai 2026. Avec la deadline du CISA fixée au 15 mai, ignorer cette abstinence logicielle revient à laisser la porte ouverte à des malwares indétectables capables de remonter jusqu'à l'hôte. Ne touchez plus à votre CI/CD tant que vos nœuds de calcul ne tournent pas sur un kernel patché et que le bruit de fond des injections de packages ne s'est pas calmé.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

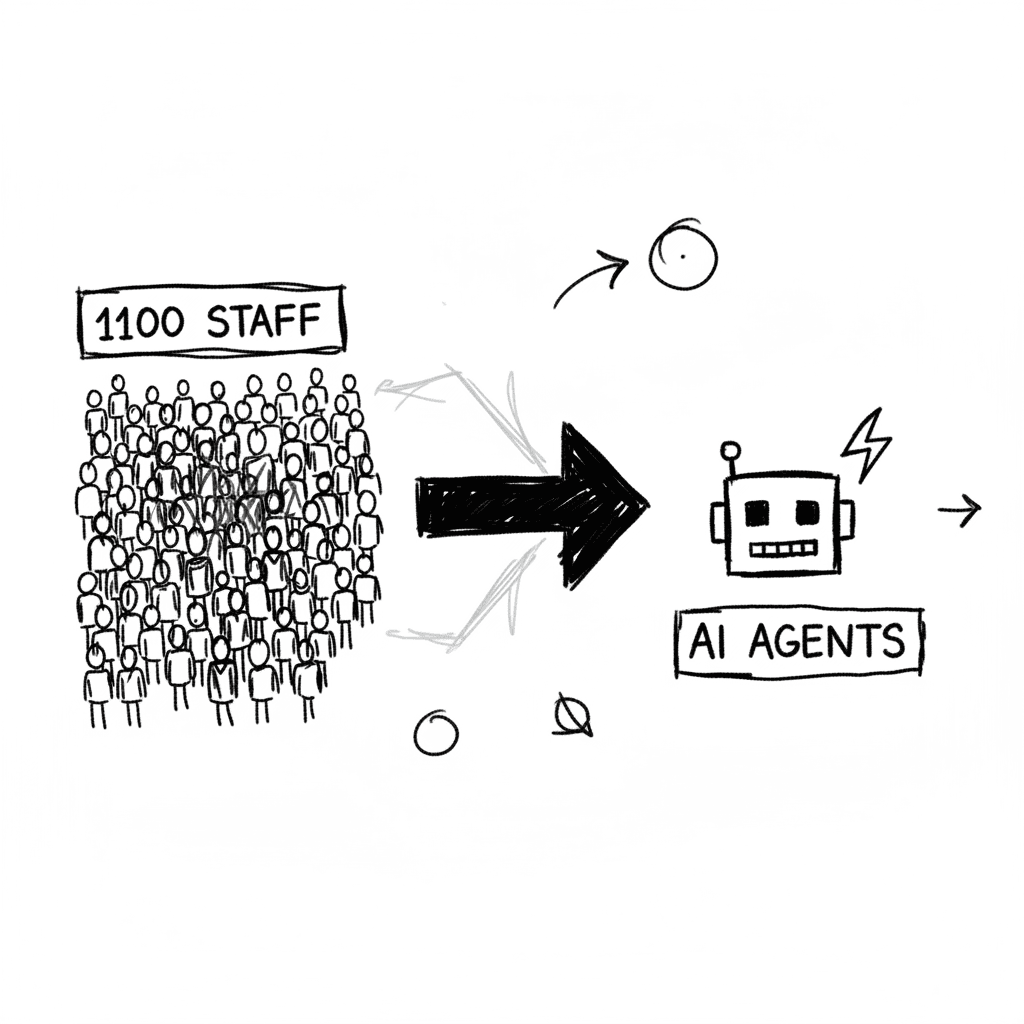

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

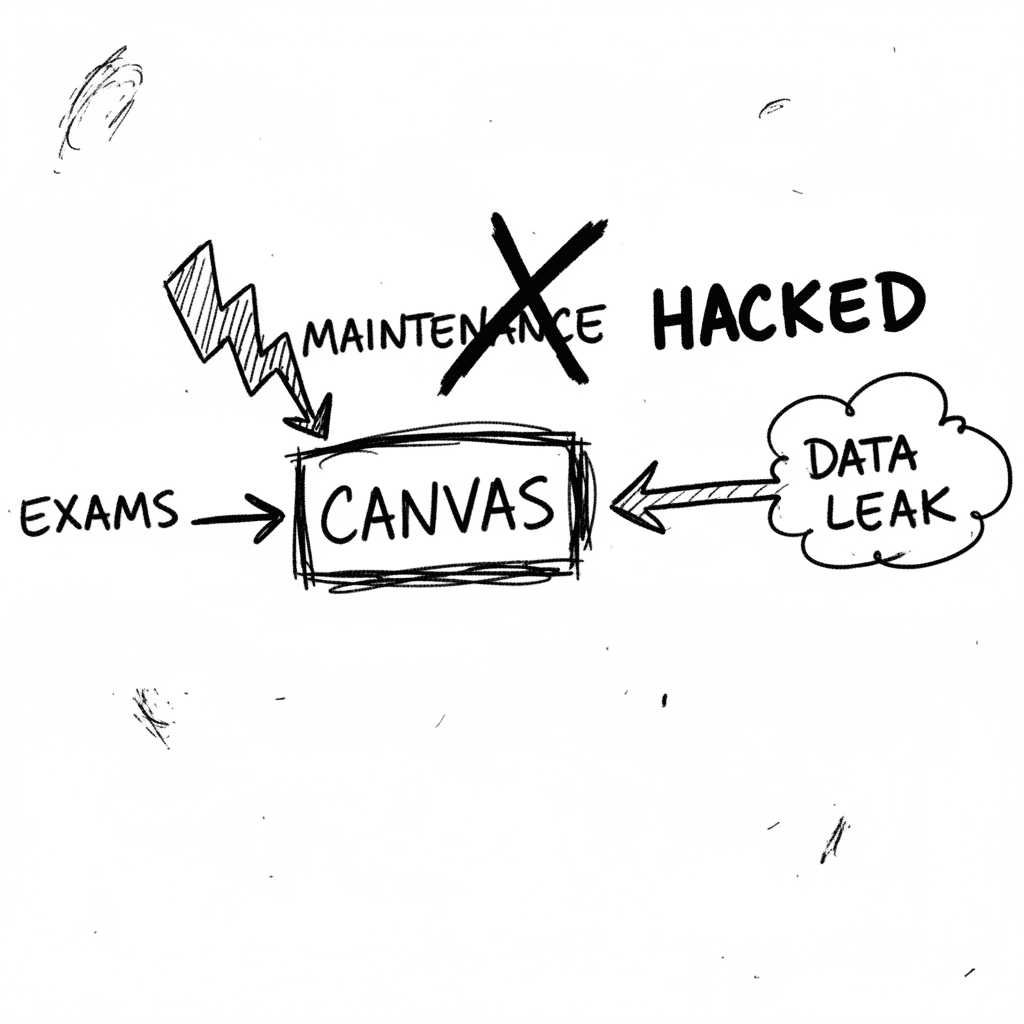

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

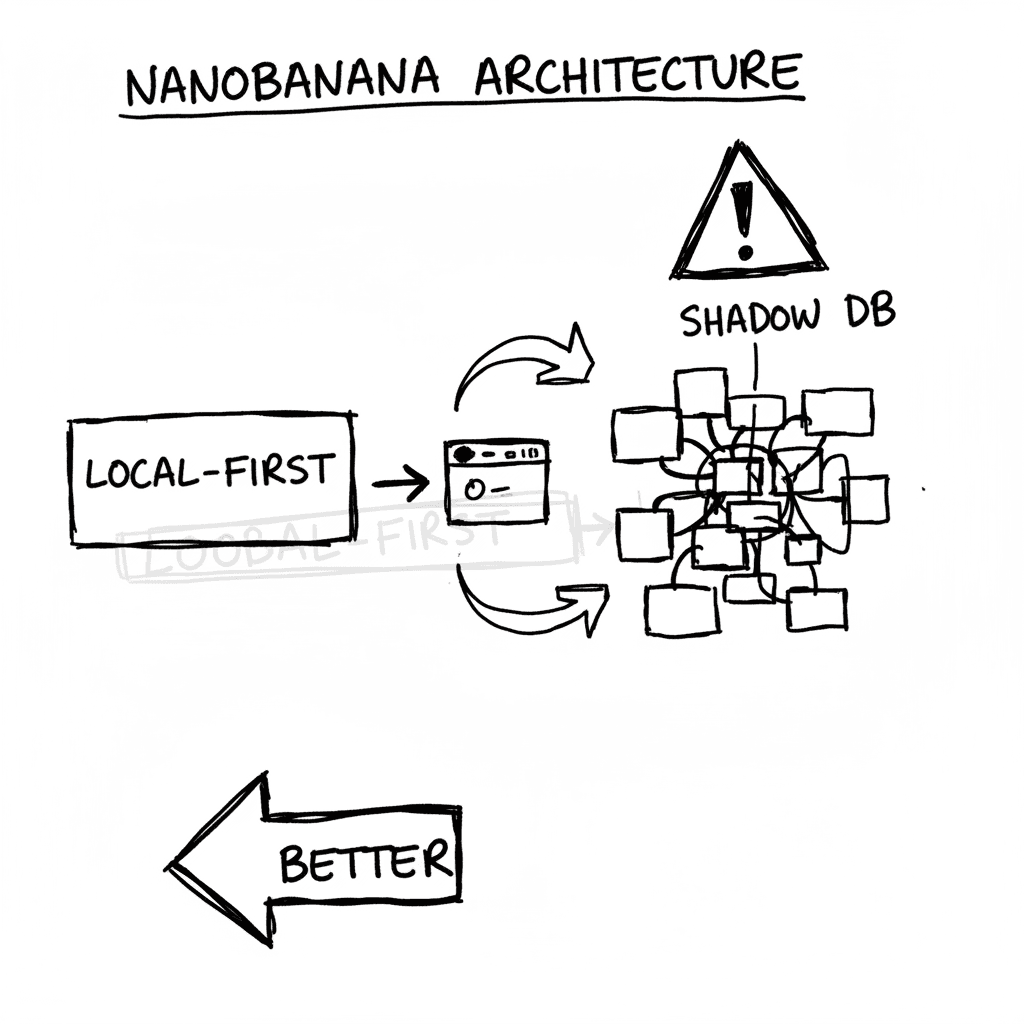

SQLite 3.53.1 : Standard de persévérance et architecture Edge

SQLite est devenu en 2026 le format de stockage universel recommandé par la Library of Congress pour la conservation de données à long terme (source: loc.gov). Loin d'être un simple utilitaire, il s'e

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.