Git Repository Forensics : L'analyse de métadonnées face aux limites du CLI standard

L'analyse forensique via les commandes Git CLI permet de cartographier les zones de friction et les clusters de bugs d'un repo sans ouvrir l'IDE. Cette approche de reconnaissance "senior-level" gagne

Le Pitch

L'analyse forensique via les commandes Git CLI permet de cartographier les zones de friction et les clusters de bugs d'un repo sans ouvrir l'IDE. Cette approche de reconnaissance "senior-level" gagne en traction sur Hacker News pour auditer la dette technique avant toute phase de refactoring.

Sous le capot

L'efficacité de cette méthode repose sur l'utilisation intensive des flags -S (Pickaxe) et -G de Git pour suivre l'évolution fonctionnelle (source: Dev.to 2025). Ces commandes isolent les commits qui ajoutent ou suppriment des chaînes spécifiques, permettant de retracer l'historique d'une logique métier complexe plutôt que de simples modifications de lignes.

Cependant, les scripts shell standards montrent leurs limites sur les bases de code modernes de 2026. L'utilisation de patterns regex basiques sans frontières de mots (\b) génère un bruit considérable, comme la confusion entre la chaîne "bug" et l'objet "debugger" (source: HN).

L'émergence de Jujutsu (jj) en ce début d'année 2026 change la donne pour ces requêtes d'historique complexes. Sa syntaxe revset est jugée plus robuste et flexible que les logs Git traditionnels pour isoler des segments de graphes de commits (source: HN & jj-vcs.dev).

Nous manquons encore de benchmarks de performance concernant l'exécution de ces scripts sur des monorepos à l'échelle de 2026, dépassant le million de commits. De même, la comparaison directe avec les nouveaux outils d'IA forensique automatisés n'est pas encore documentée (source: Dossier UsedBy).

La tendance actuelle des blogs techniques, saturés de contenus générés par GPT-5 ou Claude 4, a tendance à masquer ces nuances techniques sous des couches de texte inutiles. Il devient crucial de filtrer le "fluff" pour extraire les commandes brutes réellement fonctionnelles (source: HN).

L'avis de Ruben

C'est un excellent exercice de compréhension système, mais n'utilisez pas ces scripts tels quels en prod sur des gros projets. La sensibilité aux faux positifs des regex rend l'analyse des "bug clusters" souvent erronée. Si vous gérez des historiques massifs en 2026, passez sur Jujutsu pour vos requêtes complexes au lieu de torturer le CLI de Git. C'est un outil de side-project pour auditer des petits repos, rien de plus pour l'instant.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

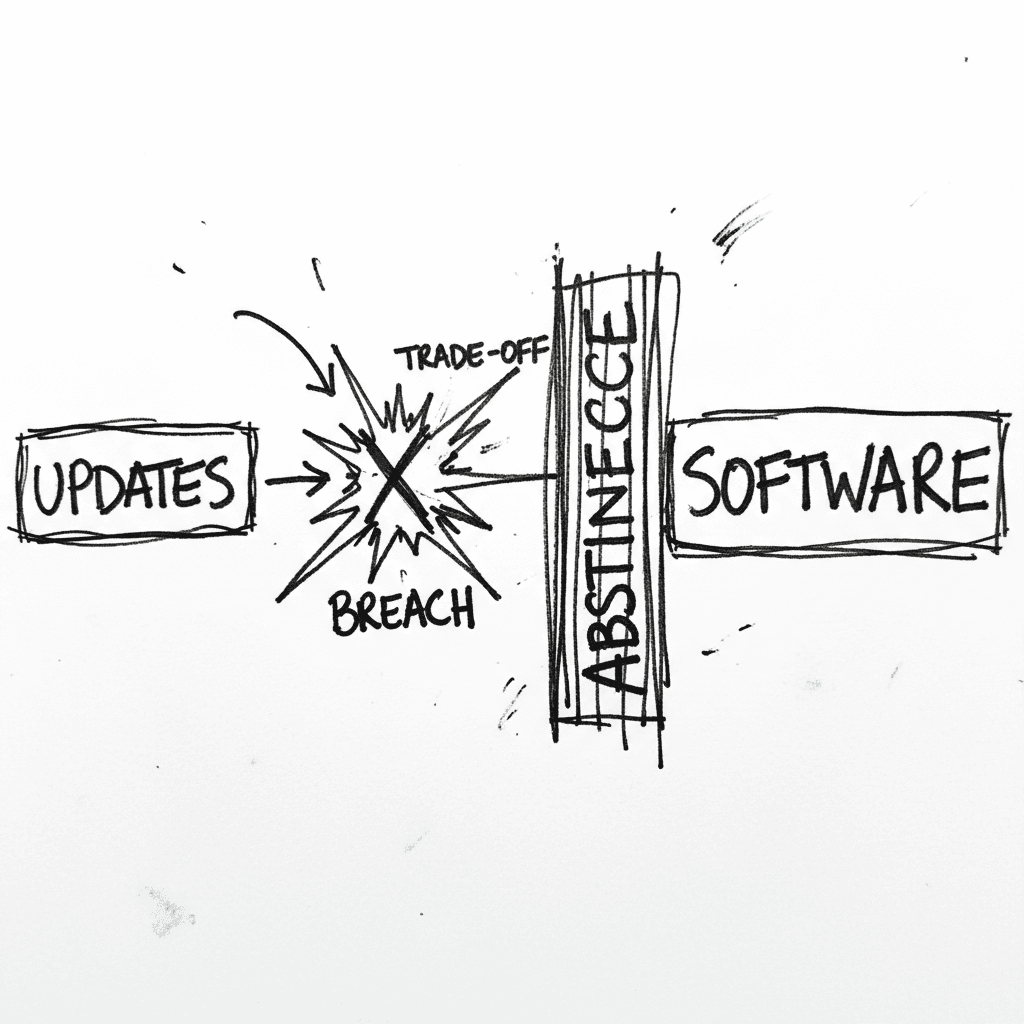

Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

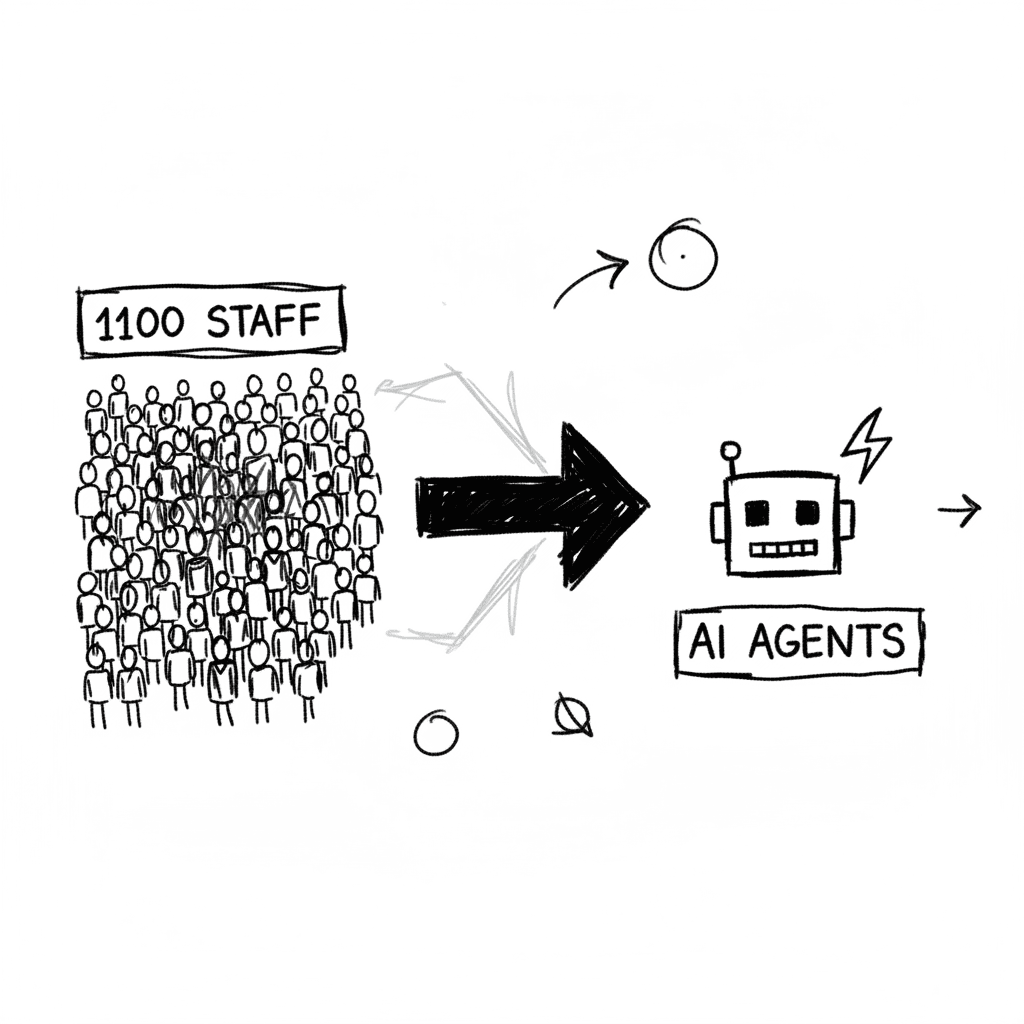

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

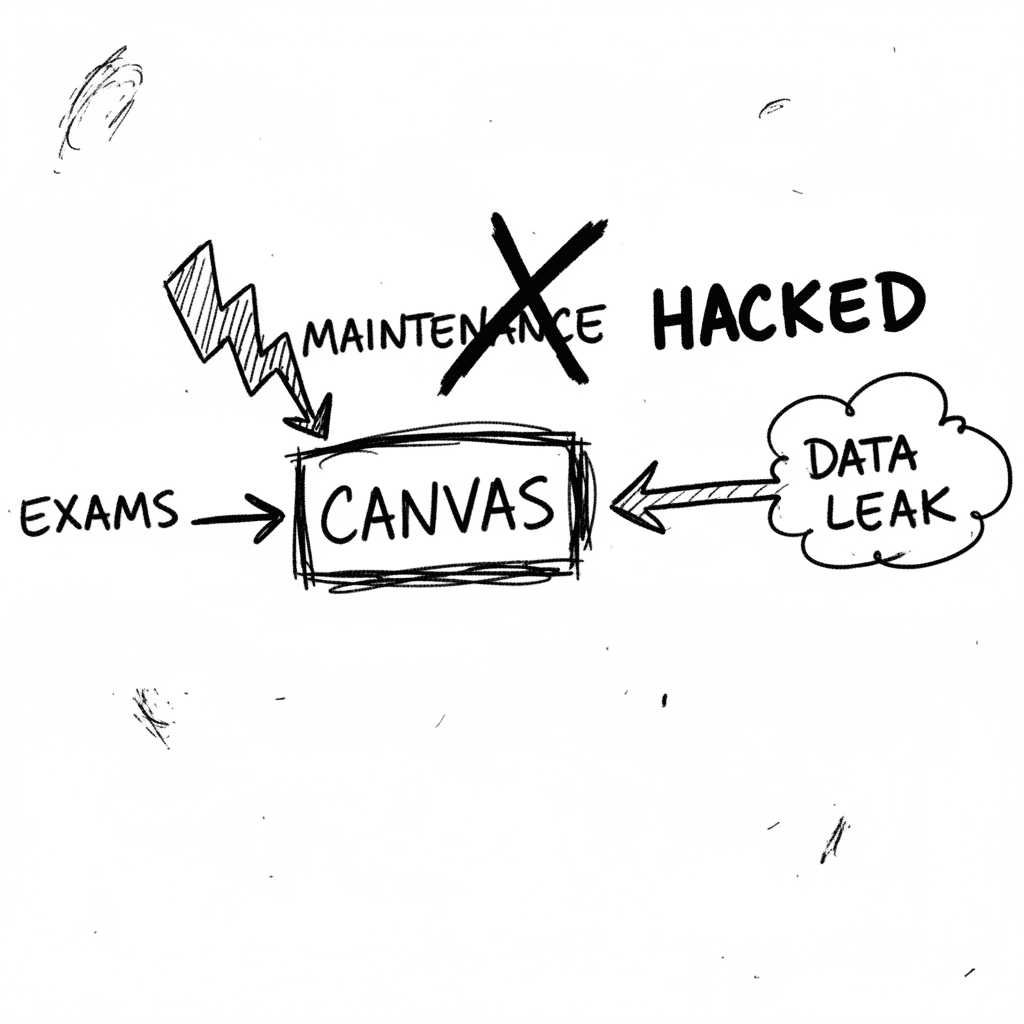

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.