Claude Code Channels : déploiement de l'interface asynchrone sur Telegram et Discord

Le système fonctionne via un daemon de polling local qui fait le pont entre la messagerie mobile et la session terminal. Cette architecture pose deux problèmes majeurs relevés par les premiers utilisa

Le Pitch

Anthropic vient de lancer "Channels" pour Claude Code, une extension permettant de piloter son agent local via Telegram ou Discord. L'objectif est de détacher le développeur du terminal en utilisant le Model Context Protocol (MCP) pour gérer des tâches système et du code à distance (source: VentureBeat).

Voir la fiche Claude

Sous le capot

L'implémentation technique repose sur des plugins officiels comme telegram@claude-plugins-official nécessitant la création d'un bot via BotFather ou le portail Discord (source: Dev.to). Bien que Claude Code représente désormais 4 % des commits GitHub publics en ce mois de mars 2026, l'expérience utilisateur actuelle reste précaire (source: SemiAnalysis).

Le système fonctionne via un daemon de polling local qui fait le pont entre la messagerie mobile et la session terminal. Cette architecture pose deux problèmes majeurs relevés par les premiers utilisateurs : une instabilité chronique si la machine hôte entre en veille et un "Context Loss Problem" persistant (source: Dossier UsedBy).

Malgré les fenêtres de contexte de plus de 200k tokens de Claude, l'agent oublie les décisions architecturales entre deux sessions si elles ne sont pas explicitement documentées dans un fichier CLAUDE.md (source: DEV Community). La dette technique de l'outil est aussi visible sur GitHub avec plus de 6 400 issues ouvertes, dont la moitié est traitée par des bots (source: GitHub Gist).

Enfin, la sécurité reste le point noir. Ouvrir un accès terminal complet à une application tierce comme Telegram crée une surface d'attaque critique en cas de compromission du token de bot (source: Internal Security Analysis). À noter qu'aucun niveau gratuit n'est disponible, l'outil nécessitant un siège Pro, Max ou Team/Enterprise (source: Nocode.mba). On ne sait pas encore si un daemon natif en arrière-plan est prévu pour éviter de laisser une fenêtre terminal ouverte en permanence.

L'avis de Ruben

C'est un outil pour les adeptes du "flex" sur les réseaux sociaux, pas pour les ingénieurs sérieux. Envoyer un patch depuis son téléphone via Telegram est amusant en side-project, mais déléguer un accès root à une interface de chat asynchrone est une hérésie en termes de sécurité. Entre les bugs de persistance et la gestion médiocre des sessions, le ratio risque/gain est actuellement catastrophique. Ne touchez pas à ça en environnement de production : restez sur le CLI classique de Claude jusqu'à ce qu'un véritable daemon sécurisé soit disponible.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

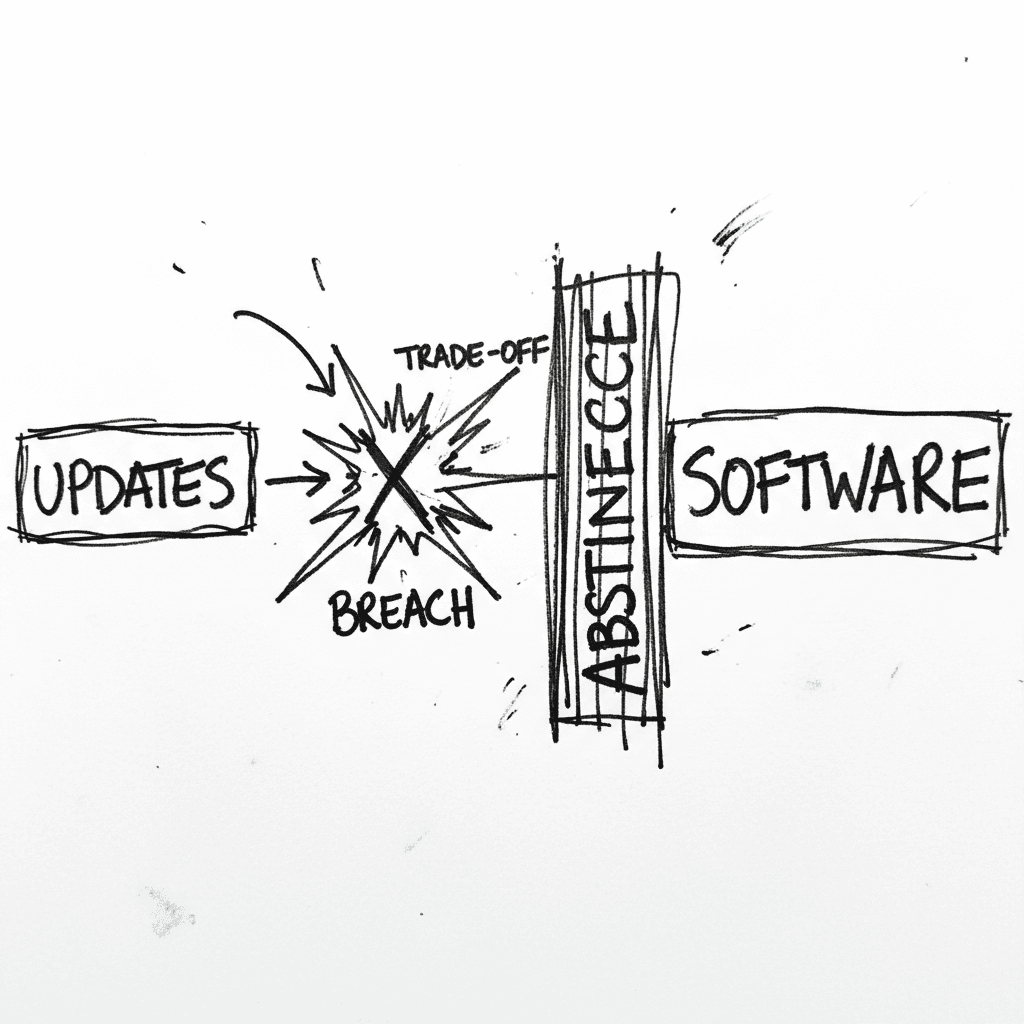

Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

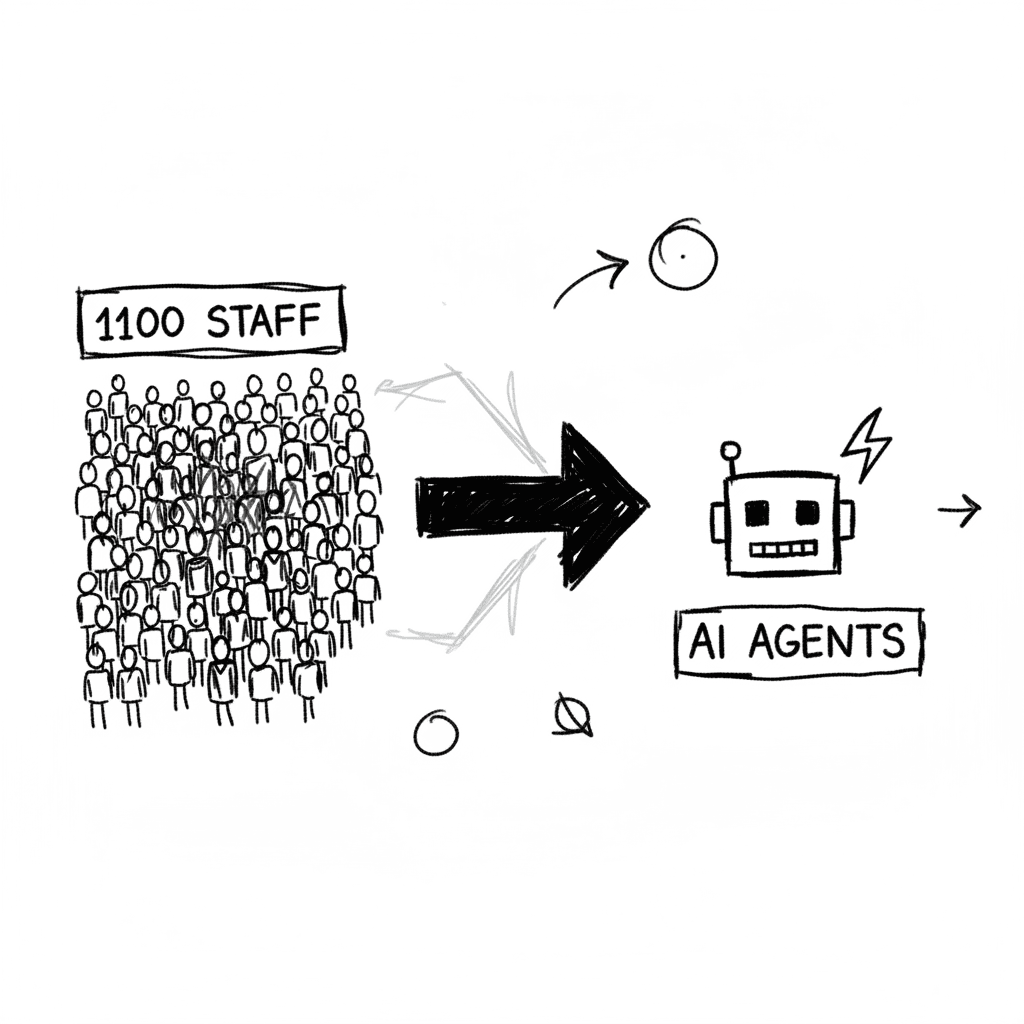

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

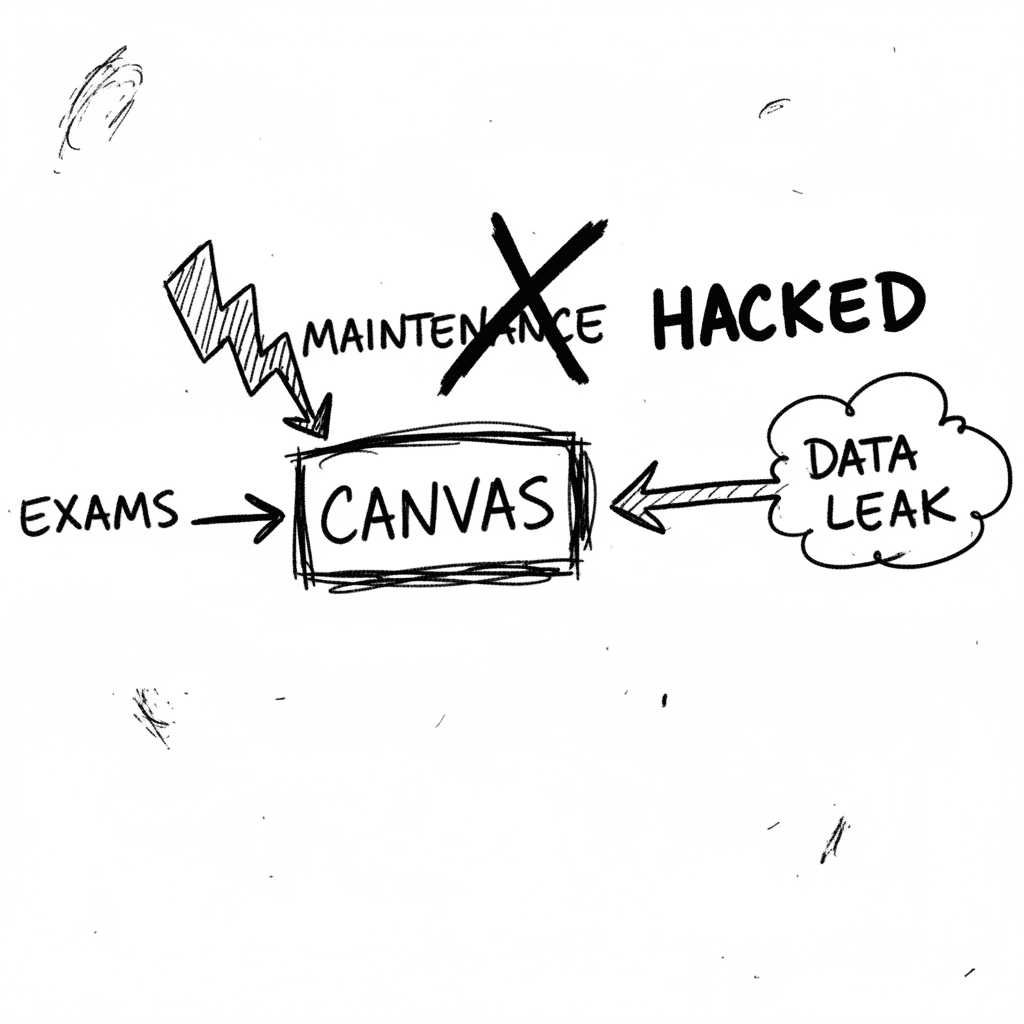

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.