Enlightenment E16 : Analyse d'un bug de troncature vieux de 20 ans

Enlightenment E16 est un gestionnaire de fenêtres ultra-léger (24MB RSS) dont le développement actif persiste depuis 1997. Malgré sa réputation de stabilité absolue, une faille critique de type Denial

Le Pitch

Enlightenment E16 est un gestionnaire de fenêtres ultra-léger (24MB RSS) dont le développement actif persiste depuis 1997. Malgré sa réputation de stabilité absolue, une faille critique de type Denial of Service vient d'être corrigée en ce mois d'avril 2026 (iczelia.net).

Sous le capot

Le bug résidait dans la logique de rendu des polices et de troncature des titres de fenêtres. Il était systématiquement déclenché par des titres de documents PDF spécifiques ouverts dans des applications comme Atril (iczelia.net, 2026).

La cause racine est une implémentation défaillante de la méthode de Newton utilisée pour calculer le nombre de caractères logeables dans une barre de titre. Sur certaines longueurs de chaînes, l'algorithme n'arrivait pas à converger et oscillait à l'infini (Hacker News).

Le correctif, proposé par Kamila Szewczyk, introduit un cap de sécurité limité à 32 itérations et un "coordinate flooring". Ces ajouts empêchent les boucles infinies et les erreurs de division par zéro qui causaient le gel complet du bureau (Dossier UsedBy).

Côté risques, ce cas d'école expose la dette technique massive des projets legacy. Le codebase contient des fonctions mathématiques du début des années 2000 dépourvues de gardes-fous modernes contre les cas limites (iczelia.net).

On ne sait pas encore si un CVE sera officiellement attribué à ce vecteur de DoS. De plus, la confirmation de l'intégration de ce patch par le mainteneur principal, Kim 'kwo' Woelders, n'est pas encore publique au 15 avril 2026.

Le projet reste néanmoins vivant, comme en témoigne la sortie d'Enlightenment 0.27 en janvier 2025 (Phoronix). Cependant, l'opacité habituelle des notes de version de Rasterman complique l'audit de sécurité pour les équipes DevOps (Phoronix).

L'avis de Ruben

E16 est une prouesse d'ingénierie en termes d'empreinte mémoire, mais ce bug prouve que "rock-solid" est souvent un abus de langage pour "non audité". Utiliser un WM dont la logique mathématique de base peut causer un kernel panic ou un freeze total via une simple chaîne de caractères est inacceptable en prod. Gardez E16 pour vos machines de retro-computing ou vos environnements de test isolés. Pour vos stations de travail principales en 2026, la dette technique ici est un risque de sécurité que vous ne pouvez pas vous permettre.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

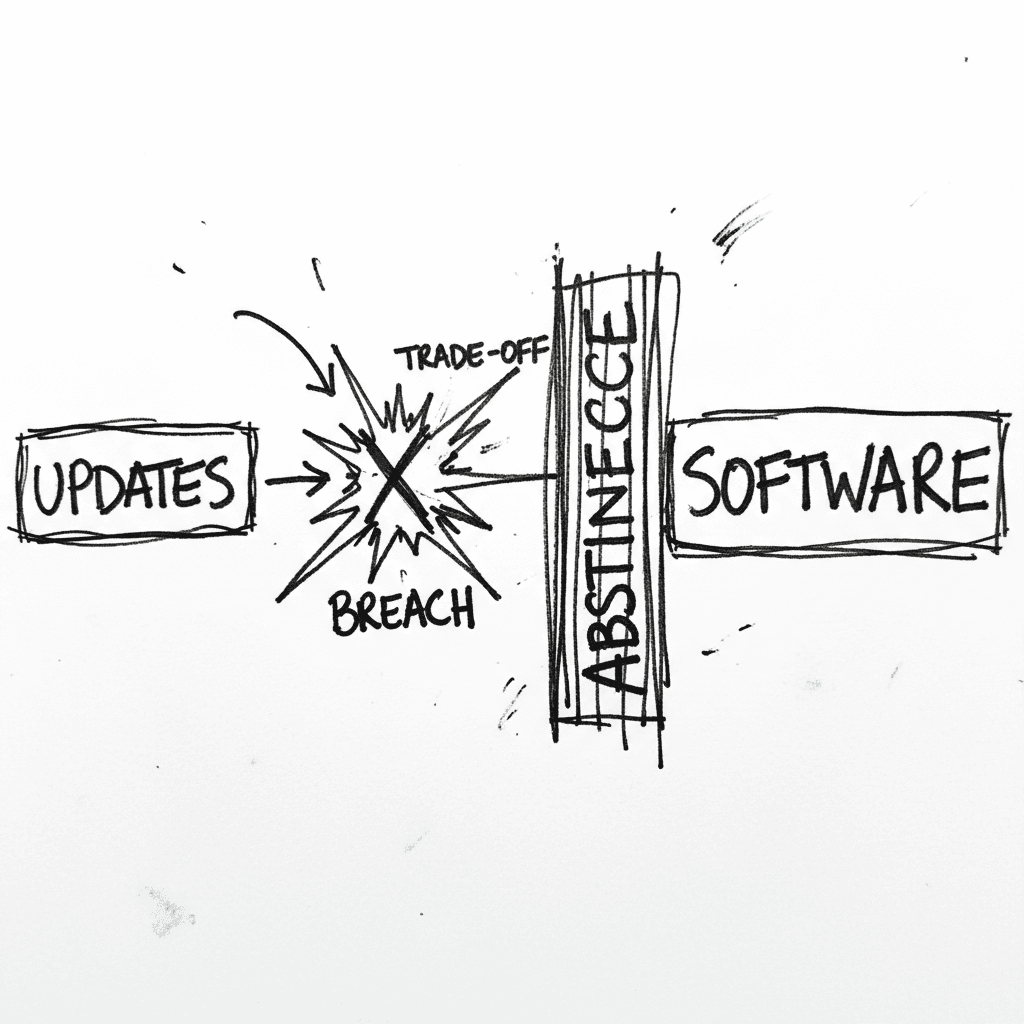

Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

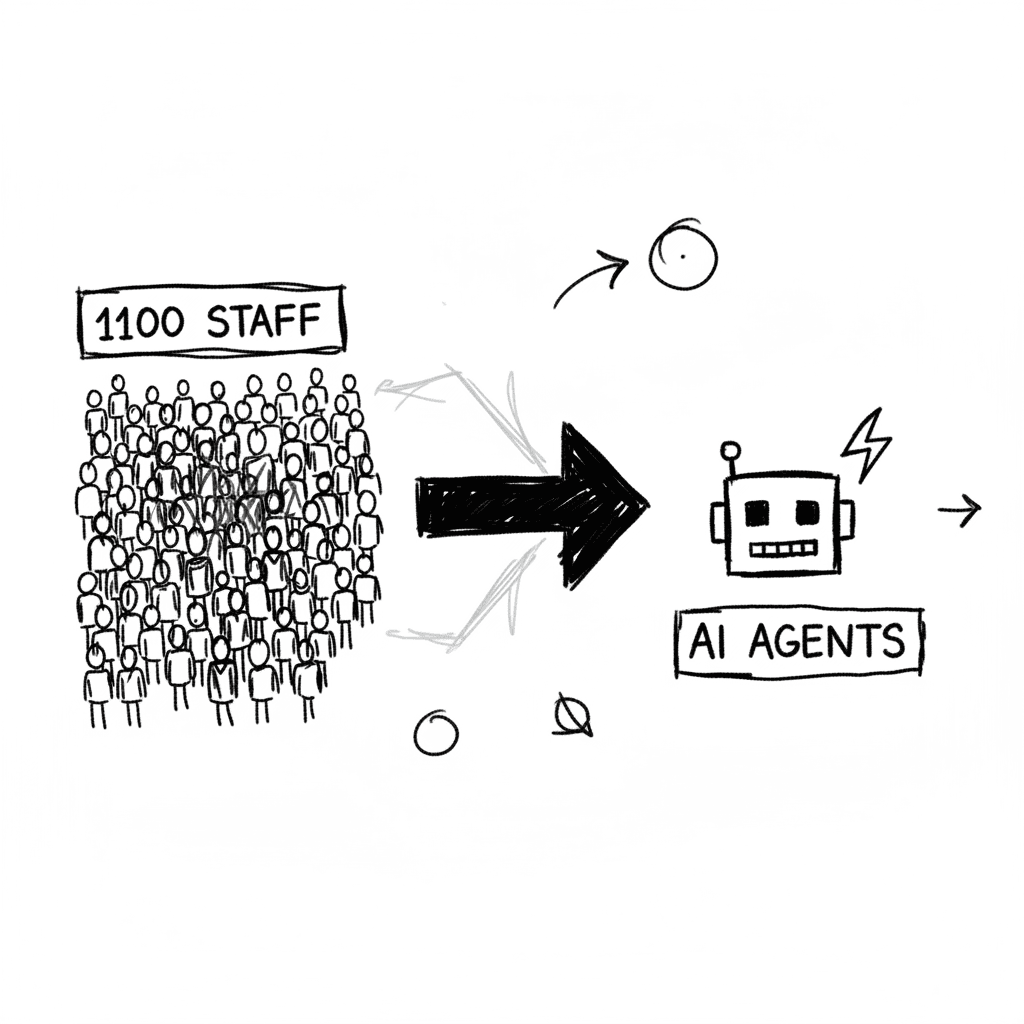

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

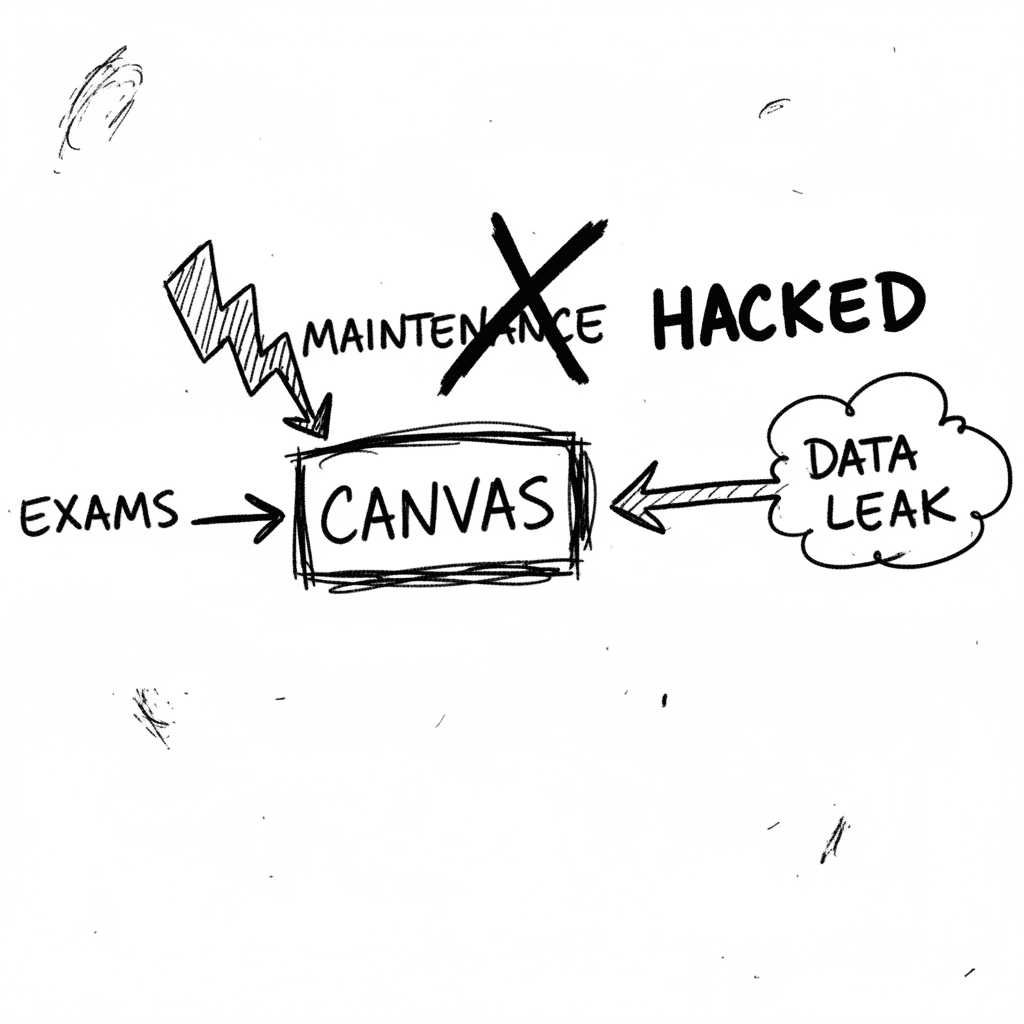

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.