Room 641A et l'infrastructure de surveillance AT&T

Room 641A désigne l'infrastructure physique d'interception massive de la NSA installée dans les locaux d'AT&T à San Francisco. Suite au décès du lanceur d'alerte Mark Klein en mars 2025 et à la pu

Le Pitch

Room 641A désigne l'infrastructure physique d'interception massive de la NSA installée dans les locaux d'AT&T à San Francisco. Suite au décès du lanceur d'alerte Mark Klein en mars 2025 et à la publication des mémoires de Cindy Cohn en mars 2026, l'analyse technique de ces "black rooms" revient au centre des débats sur le renouvellement de la Section 702 du FISA (source : MIT Press).

Sous le capot

L'infrastructure repose sur des "splitter cabinets" intégrés directement dans les hubs de fibre optique, notamment au 611 Folsom Street à San Francisco (source : Wikipedia). Ces dispositifs dupliquent l'intégralité du trafic internet domestique pour une analyse en temps réel via des unités Narus STA 6400 (source : BoingBoing).

Le déploiement n'est pas isolé : entre 10 et 20 hubs similaires auraient été identifiés à Seattle, Los Angeles et Atlanta (source : Substack 'Covert Access Team', 2025). Cette architecture crée une vulnérabilité critique au niveau du backbone, où le chiffrement peut être analysé en masse ou contourné par interception directe avant routage (source : Medium Analysis).

Le verrou juridique repose sur l'immunité rétroactive accordée aux telcos et sur le concept de documents "born classified", rendant toute vérification légale par des tiers quasi impossible (source : HN). Si un citoyen tente d'accéder aux preuves techniques, il s'expose à des poursuites fédérales immédiates pour manipulation de données classifiées.

On ne sait pas encore si la Room 641A est toujours opérationnelle en ce mois de mai 2026, ni quel est le nombre exact de hubs actifs aujourd'hui. L'application de modèles d'IA de type GPT-5 pour le pattern recognition automatisé sur ces flux massifs de données reste, à ce jour, non documentée publiquement (source : Dossier UsedBy).

L'avis de Ruben

Le hardware ne ment pas, contrairement aux politiques de confidentialité. Si votre stack repose sur des serveurs situés aux USA, considérez que l'intégrité de vos tunnels TLS est testée à chaque nœud du backbone par des dispositifs de type Narus. En 2026, avec l'automatisation de l'analyse de signaux par les LLM actuels, la question n'est plus de savoir si vos données sont interceptées, mais comment elles sont indexées. Pour tout projet exigeant une souveraineté réelle, l'infrastructure US est une zone compromise par design.

Codez propre,

Ruben.

Ruben Isaac - Lead AI Tech Watcher at UsedBy.ai

Articles connexes

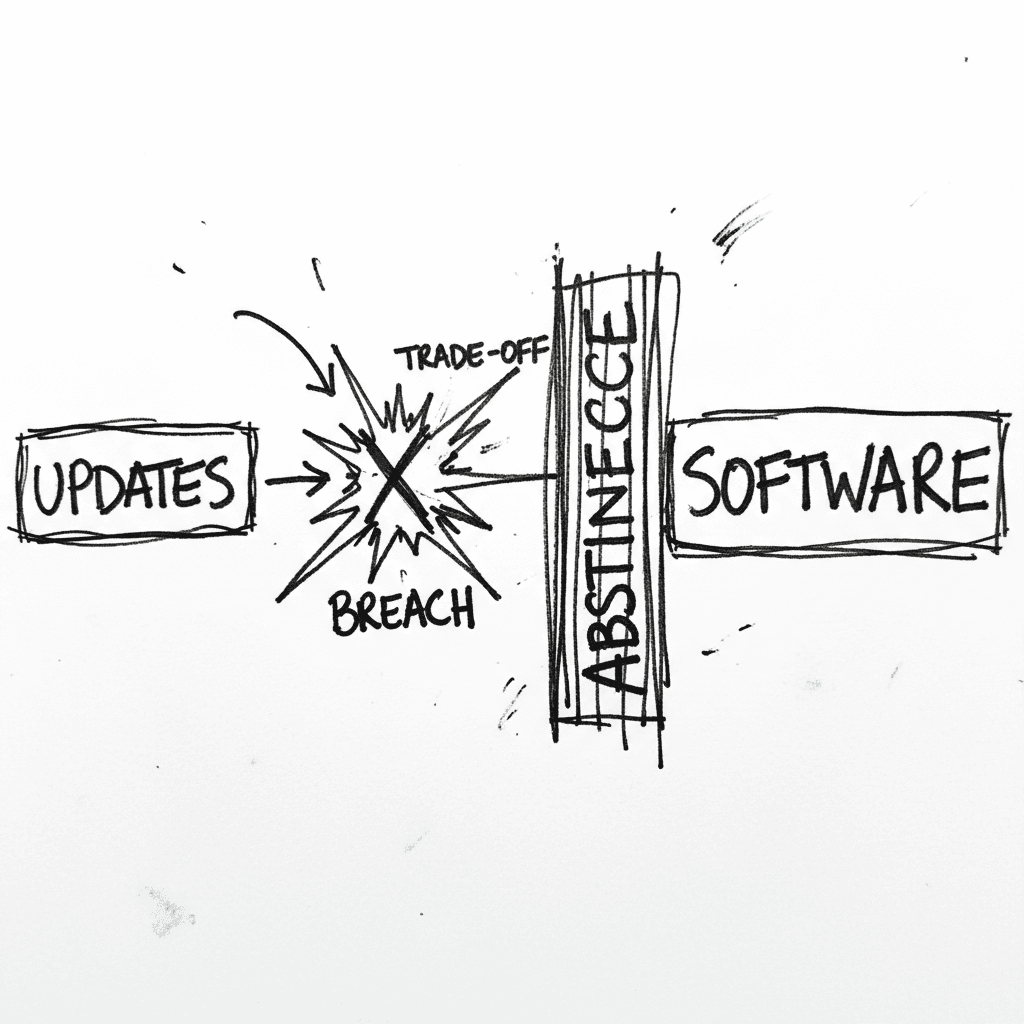

Software Abstinence : le moratoire de Xe Iaso face à l'exploit Copy Fail

Xe Iaso propose un arrêt total des installations de nouveaux logiciels et des mises à jour non critiques pendant une semaine. Ce moratoire technique vise à contrer l'exploitation massive de la vulnéra

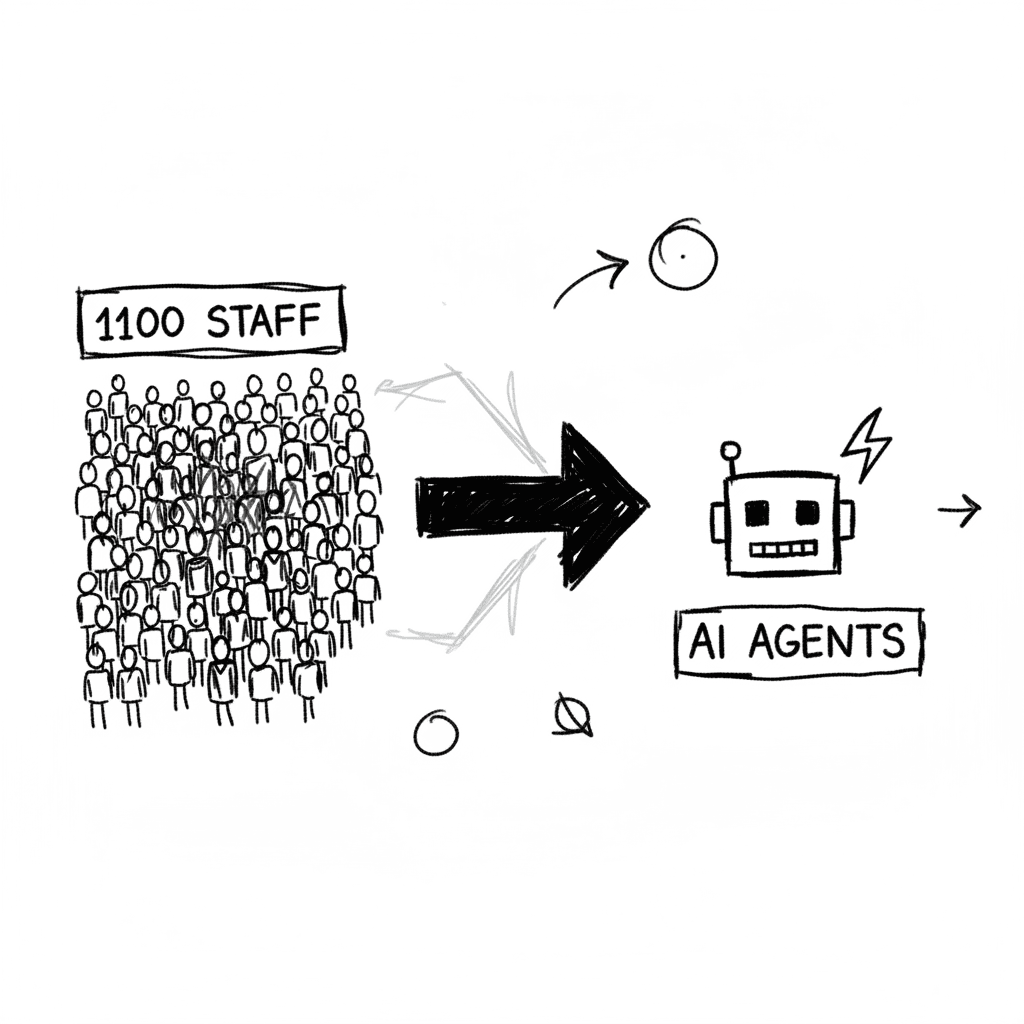

Cloudflare : restructuration massive au profit d'une architecture agentique interne

Cloudflare licencie 1 100 employés, soit 20 % de ses effectifs, pour automatiser ses processus via des agents IA. L'entreprise profite d'une croissance de 34 % en glissement annuel pour forcer une tra

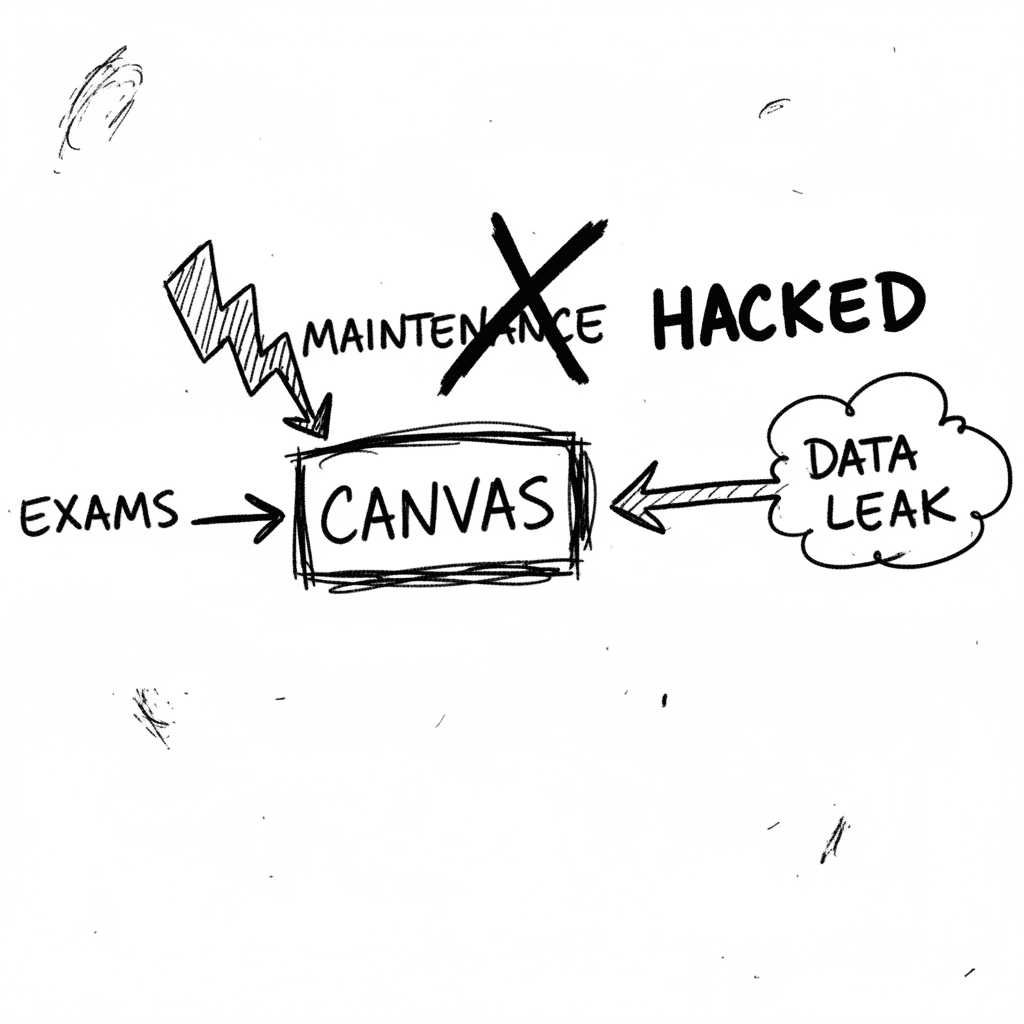

Instructure Canvas : échec critique de la sécurité en pleine période d'examens

Instructure Canvas, le LMS utilisé par plus de 30 millions d'étudiants, subit actuellement une compromission totale de son infrastructure par le groupe ShinyHunters. Alors que les universités entament

Restez à la pointe des tendances d'adoption de l'IA

Recevez nos derniers rapports et analyses directement dans votre boîte mail. Pas de spam, que des données.